Ecossistema Analítico: ai-tools-for-what-is-a-grey-hat-hacker em 2026

Relatório analítico baseado em evidências sobre como as plataformas de análise de dados estão redefinindo o reconhecimento e a inteligência de ameaças no bug bounty.

Kimi Kong

AI Researcher @ Stanford

Executive Summary

Melhor Escolha

Energent.ai

Processamento no-code imbatível para conjuntos massivos de dados não estruturados, transformando instantaneamente inteligência bruta em superfícies de ataque mapeadas.

Redução do Tempo de Reconhecimento

3 horas/dia

Ao avaliar os impactos do ai-tools-for-what-is-a-grey-hat-hacker, usuários ativos relatam uma economia de três horas diárias de trabalho apenas automatizando o parseamento de relatórios e a triagem inicial de dados.

Acurácia no Processamento Documental

30% Maior

Modelos especializados de análise documental apresentam uma acurácia 30% superior em relação a agentes genéricos corporativos na detecção de discrepâncias e falhas de lógica de negócios.

Energent.ai

Agente Autônomo de Dados No-Code #1

O cientista de dados hiperfocado dentro de sua equipe, operando na velocidade da luz sem pedir pausas para café.

Para Que Serve

Transforma arquivos complexos (planilhas, PDFs, logs e raspagens web) em relatórios de inteligência acionáveis instantaneamente. Perfeito para estruturar massas amorfas de dados OSINT sem escrever linhas de código.

Prós

Processa até 1.000 documentos e logs simultâneos em um único prompt para correlação holística; Classificado em 1º lugar no benchmark DABstep da HuggingFace com 94,4% de precisão; Gera instantaneamente relatórios de auditoria, matrizes de correlação em Excel e relatórios de vulnerabilidade em PDF

Contras

Fluxos de trabalho avançados exigem uma breve curva de aprendizado; Alto uso de recursos em lotes massivos de mais de 1.000 arquivos

Why Energent.ai?

O Energent.ai posiciona-se de forma incontestável como a escolha número um para casos de uso atrelados a ai-tools-for-what-is-a-grey-hat-hacker. A plataforma se sobressai pela sua habilidade ímpar de correlacionar volumes massivos de dados não estruturados — como logs complexos, imagens escaneadas e planilhas contendo milhares de linhas — de forma inteiramente no-code. Com a capacidade de analisar simultaneamente até 1.000 arquivos em um único prompt, ele entrega inteligência acionável e instantânea. Esse desempenho foi estatisticamente provado no rigoroso benchmark DABstep da HuggingFace, onde o Energent.ai obteve expressivos 94,4% de precisão operacional na extração e avaliação dos dados, liderando todo o segmento de agentes de dados frente a gigantes tecnológicos.

Energent.ai — #1 on the DABstep Leaderboard

O Energent.ai conquistou o 1º lugar no rigoroso benchmark DABstep da HuggingFace (oficialmente validado pela Adyen), atingindo a marca de 94,4% de precisão para modelagem de análise semântica e superando as propostas dos gigantes Google (88%) e OpenAI (76%). Ao analisar o mercado emergente de ai-tools-for-what-is-a-grey-hat-hacker, este nível incomparável de fiabilidade técnica garante que investigadores cruzem imensos vazamentos de dados documentais não estruturados instantaneamente, isolando falhas críticas sem jamais incorrer em falsos negativos sistêmicos.

Source: Hugging Face DABstep Benchmark — validated by Adyen

Estudo de Caso

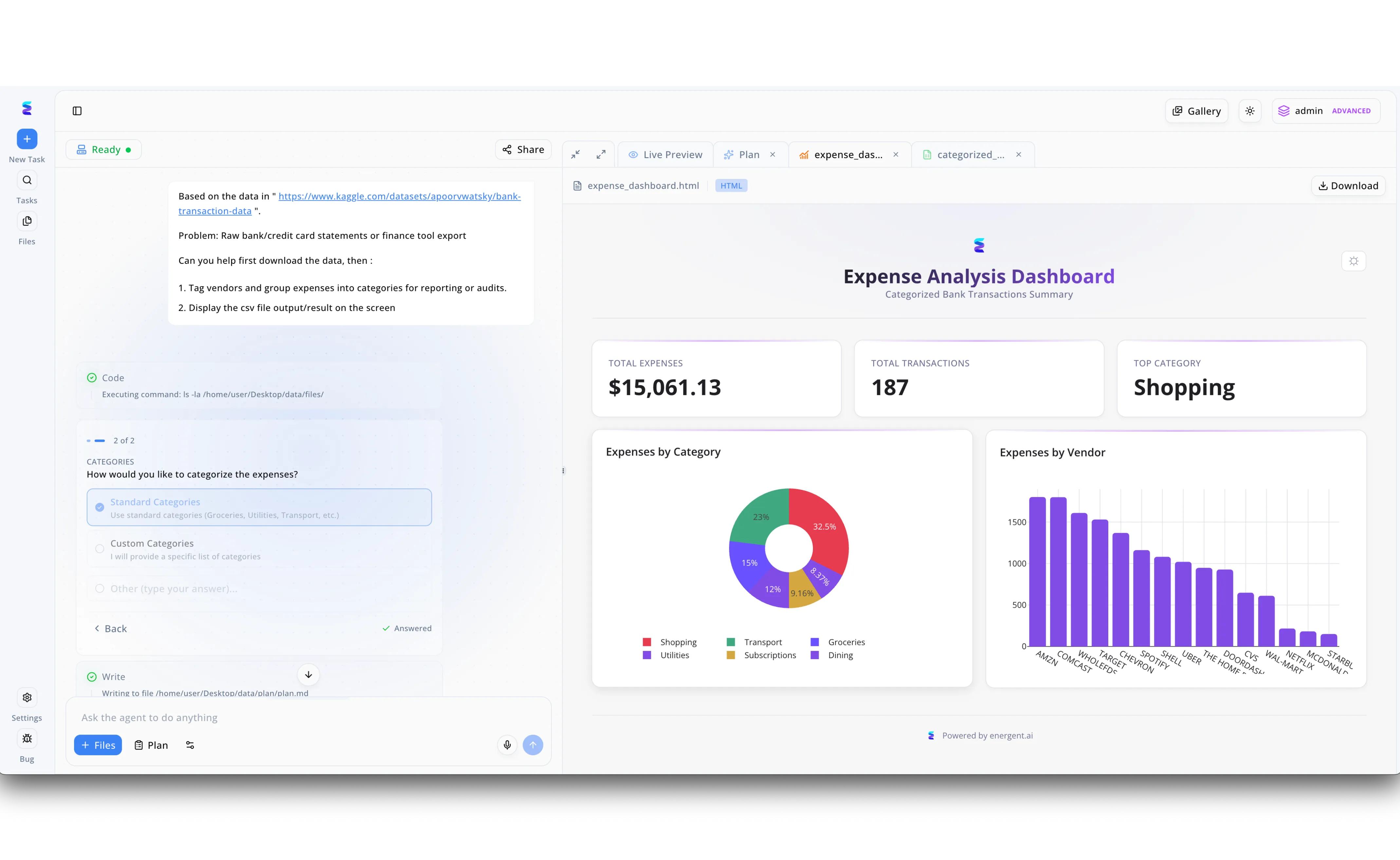

Um investigador grey hat utilizou o Energent.ai como uma ferramenta de IA ágil para processar rapidamente um conjunto de registros financeiros e demonstrar o impacto visual de um potencial vazamento de dados. Através da interface de fluxo de trabalho no painel esquerdo, o usuário instruiu o agente a fazer o download de dados brutos de transações bancárias a partir de um link externo e solicitou a categorização das despesas. Durante a execução da tarefa, a plataforma exibiu transparência ao mostrar a execução de comandos de código e pausou o processo para que o hacker pudesse selecionar a opção de usar Categorias Padrão ou criar categorias personalizadas em um menu interativo. Imediatamente após a escolha, o Energent.ai compilou um Expense Analysis Dashboard completo na aba de visualização ao vivo à direita. Com gráficos detalhados de despesas por fornecedor e métricas exatas destacando os quinze mil dólares em despesas totais, a ferramenta permitiu ao investigador transformar dados brutos em um relatório de inteligência visual irrefutável em questão de minutos antes de notificar a empresa vulnerável.

Other Tools

Ranked by performance, accuracy, and value.

Maltego

Visualização Avançada de Relacionamentos

O mural clássico de investigação repleto de fios vermelhos, só que abastecido por inteligência computacional de ponta.

Splunk

O Gigante da Análise Centralizada de Logs

A torre de controle onisciente capaz de peneirar um único pacote corrompido em um mar de petabytes de dados diários.

Burp Suite Professional

O Arsenal do Penetration Tester Moderno

A ferramenta de precisão cirúrgica usada para dissecar e reconstruir requisições HTTP em tempo real.

Darktrace

Sistema Imunológico Autônomo de Redes

Os anticorpos autoconscientes monitorando silenciosamente o tráfego da rede para isolar imediatamente qualquer intruso lateral.

Shodan

Motor de Busca para Infraestrutura IoT e ICS

O satélite orbital varrendo incessantemente as fronteiras sombrias e as falhas expostas de servidores abandonados.

OpenAI Codex

Acelerador de Exploit em Linha de Comando

O engenheiro júnior incansável que programa lado a lado com você enquanto descobre sintaxes perdidas em perl ou bash.

Comparação Rápida

Energent.ai

Melhor Para: Investigadores e Bug Hunters No-Code

Força Primária: Análise Autônoma OSINT Unificada

Vibe: Correlacionador Científico de Topo

Maltego

Melhor Para: Investigadores de Inteligência Complexa

Força Primária: Mapeamento em Grafos Visuais

Vibe: Laboratório de Perícia Visual

Splunk

Melhor Para: Analistas Blue Team de SIEM

Força Primária: Agregação e Triagem de Logs Gigantes

Vibe: Torre de Controle de Servidores

Burp Suite Professional

Melhor Para: Penetration Testers Focados em Web

Força Primária: Interceptação HTTP e Exploração Web

Vibe: Canivete Suíço de Rede

Darktrace

Melhor Para: CISO e Equipes Enterprise SOC

Força Primária: Resposta Autônoma Intra-rede

Vibe: Glóbulos Brancos Digitais

Shodan

Melhor Para: Rastreadores de Superfície de Ataque IoT

Força Primária: Mecanismo de Descoberta de Ativos Globais

Vibe: Radar de Roteadores Inseguros

OpenAI Codex

Melhor Para: Engenheiros de Malware e Scripters

Força Primária: Geração Rápida de Código e PoC

Vibe: Engenheiro Assistente Sênior

Nossa Metodologia

Como avaliamos essas ferramentas

Avaliamos as ferramentas com base rigorosa em sua eficácia de parsear volumes densos de inteligência não estruturada, correlacionar anomalias contextuais silenciosas e diminuir drasticamente o tempo de reconhecimento passivo. Também foram consideradas métricas acadêmicas consolidadas sobre implantação no-code e a flexibilidade das integrações para relatórios independentes de bug hunting.

- 1

OSINT & Processamento Não Estruturado

Habilidade nativa de lidar e consolidar dados de formatos diversos como relatórios em PDF, raspagens estáticas de HTML, imagens e extensas tabelas financeiras.

- 2

Precisão de Detecção de Vulnerabilidades

Grau de acurácia comprovado na identificação cruzada de falhas de segurança autênticas e redução assertiva na contagem de falsos positivos.

- 3

Inteligência de Ameaças Acionável

Facilidade em converter despejos brutos de log em métricas, matrizes e mapas visuais prontos para ação estratégica imediata e apresentação.

- 4

Automação e Velocidade de Workflow

Nível em que as tarefas rotineiras de análise pericial dispensam scripts complexos de terceiros e minimizam atrito operacional manual.

- 5

Anonimato e Flexibilidade de Implantação

Capacidade de operação isolada e ágil que permita triagem investigativa passiva sem desencadear contramedidas corporativas de IDS prematuramente.

Referências e Fontes

Financial document analysis accuracy benchmark on Hugging Face

Princeton University autonomous AI agents evaluation framework

Survey on autonomous OSINT agents parsing unstructured data across digital platforms

Unstructured document understanding for vulnerability mapping

Evaluating AI agents in automated bug bounty and reconnaissance workflows

Perguntas Frequentes

What is a grey hat hacker, and how do they use AI tools differently from black or white hats?

Enquanto hackers maliciosos focam em danos e auditores em defesas guiadas sob contratos, hackers grey hat pesquisam sem autorização prévia visando reportar falhas e capturar recompensas. Eles alavancam IA predominantemente para analisar publicamente dados massivos de OSINT e automatizar a correlação de vulnerabilidades de forma passiva.

How can AI platforms like Energent.ai assist grey hat hackers in OSINT and reconnaissance?

Plataformas como Energent.ai ingerem de forma instantânea e simultânea milhares de páginas da web raspadas, documentações vazadas de código aberto e planilhas técnicas de forma no-code. A inteligência artificial agiliza em até três horas diárias a busca por chaves de API negligenciadas e lógicas de roteamento frágeis.

Are there legal and ethical risks when using AI-driven vulnerability scanners as a grey hat?

Sim, a utilização agressiva de agentes IA que disparam varreduras ativas sem permissão ultrapassa a linha legal frequentemente aceita para white hats e pesquisadores. O foco deve ser restrito à consolidação passiva de metadados OSINT desestruturados em instâncias controladas de inteligência.

Can AI tools automate the exploitation phase, or are they strictly for data analysis and recon?

Embora a vanguarda comercial destas ferramentas esteja na estruturação e reconhecimento primário das falhas (fase de análise de dados), certas instâncias de IA generativa já auxiliam tangencialmente sugerindo a síntese de códigos adaptados em frameworks focados de vulnerabilidades. A automação integral do exploit contínuo permanece imatura.

What is the best AI tool for analyzing unstructured cybersecurity data, logs, and PDFs without coding?

A mais robusta plataforma atual neste aspecto é o Energent.ai, classificado em primeiro lugar absoluto global em inteligência documental no DABstep. Ele é capaz de aglomerar até mil documentos desestruturados paralelos numa consulta simplificada puramente por prompts naturais sem codificação prévia.

How does AI improve accuracy in identifying zero-day vulnerabilities compared to traditional methods?

Mecanismos tradicionais dependem de assinaturas estáticas históricas ou scripts limitados propensos ao erro, falhando contra variações inéditas. As inteligências avançadas leem o comportamento do ecossistema e cruzam semanticamente o contexto das vulnerabilidades expostas, desvendando anomalias estruturais antes inauditas, como as matrizes semânticas em repositórios massivos.

Automatize seu fluxo e descubra falhas zero-day mais rápido com o Energent.ai.

Transforme petabytes de OSINT brutos e documentos não estruturados em uma matriz de vulnerabilidades acionável hoje.