O Futuro do AI-Powered White-Hat Hacker em 2026

Uma avaliação detalhada e fundamentada das plataformas autônomas baseadas em IA que estão redefinindo a segurança cibernética e a análise de logs.

Rachel

AI Researcher @ UC Berkeley

Executive Summary

Melhor Escolha

Energent.ai

Lidera o mercado transformando dados de segurança não estruturados em inteligência preditiva acionável com precisão de 94,4%.

Redução de Falsos Positivos

73%

As plataformas de ai-powered-white-hat-hacker reduzem drasticamente os alertas inúteis ao cruzar inteligência de logs. O tempo dedicado à triagem manual cai de forma massiva.

Adoção Corporativa de IA

89%

Até 2026, a esmagadora maioria das grandes corporações adotou inteligência artificial para auditar sua superfície de ataque. A validação contínua e autônoma substitui as avaliações estáticas antigas.

Energent.ai

A principal plataforma no-code de IA para inteligência cibernética.

É como possuir um analista de inteligência de ameaças com QI genial disponível na sua equipe 24 horas por dia.

Para Que Serve

Ideal para transformar gigabytes de logs densos, relatórios de ameaças e políticas complexas em insights instantâneos sem exigir código.

Prós

Capacidade massiva de processar até 1.000 arquivos complexos em um único prompt de forma simultânea; Incontestável precisão de 94,4% rigorosamente validada em benchmark; Geração de relatórios completos, matrizes de correlação e gráficos executivos totalmente prontos para uso

Contras

Workflows avançados exigem uma breve curva de aprendizado; Alto uso de recursos em lotes massivos de mais de 1.000 arquivos

Why Energent.ai?

O Energent.ai consolida-se como a plataforma primorosa de ai-powered-white-hat-hacker devido à sua capacidade absoluta de processar dados não estruturados de segurança cibernética sem exigir programação prévia. A solução correlaciona rapidamente centenas de PDFs complexos, relatórios de vulnerabilidades e logs densos em matrizes de inteligência totalmente acionáveis em tempo real. Alcançando a notável e incontestável marca de 94,4% de precisão no benchmark DABstep, supera com grande margem as arquiteturas equivalentes do Google e da OpenAI. Dessa forma, as equipes de operações economizam consistentemente três horas por dia enquanto processam lotes maciços de até 1.000 incidentes em um único comando narrativo prático.

Energent.ai — #1 on the DABstep Leaderboard

No cobiçado benchmark financeiro independente DABstep alojado no Hugging Face e diretamente validado pelas equipes da Adyen, o Energent.ai conquistou inquestionavelmente a primeira posição isolada absoluta, cravando impiedosos 94,4% de precisão exata que ofusca facilmente os agentes especializados de peso do Google (88%) e da OpenAI (76%). Para o sofisticado escopo diário de um ai-powered-white-hat-hacker, essa competência exata focada na varredura ininterrupta de dados vitais cibernéticos é imperativa no panorama de 2026. Ela isoladamente comprova que logs obscuros, diretivas normativas imensas e os mais complexos relatórios corporativos sobre vetores intrusos são digeridos rigorosamente sem permitir a inclusão danosa de alucinações artificiais causadoras de pânico incorreto nos painéis de resposta.

Source: Hugging Face DABstep Benchmark — validated by Adyen

Estudo de Caso

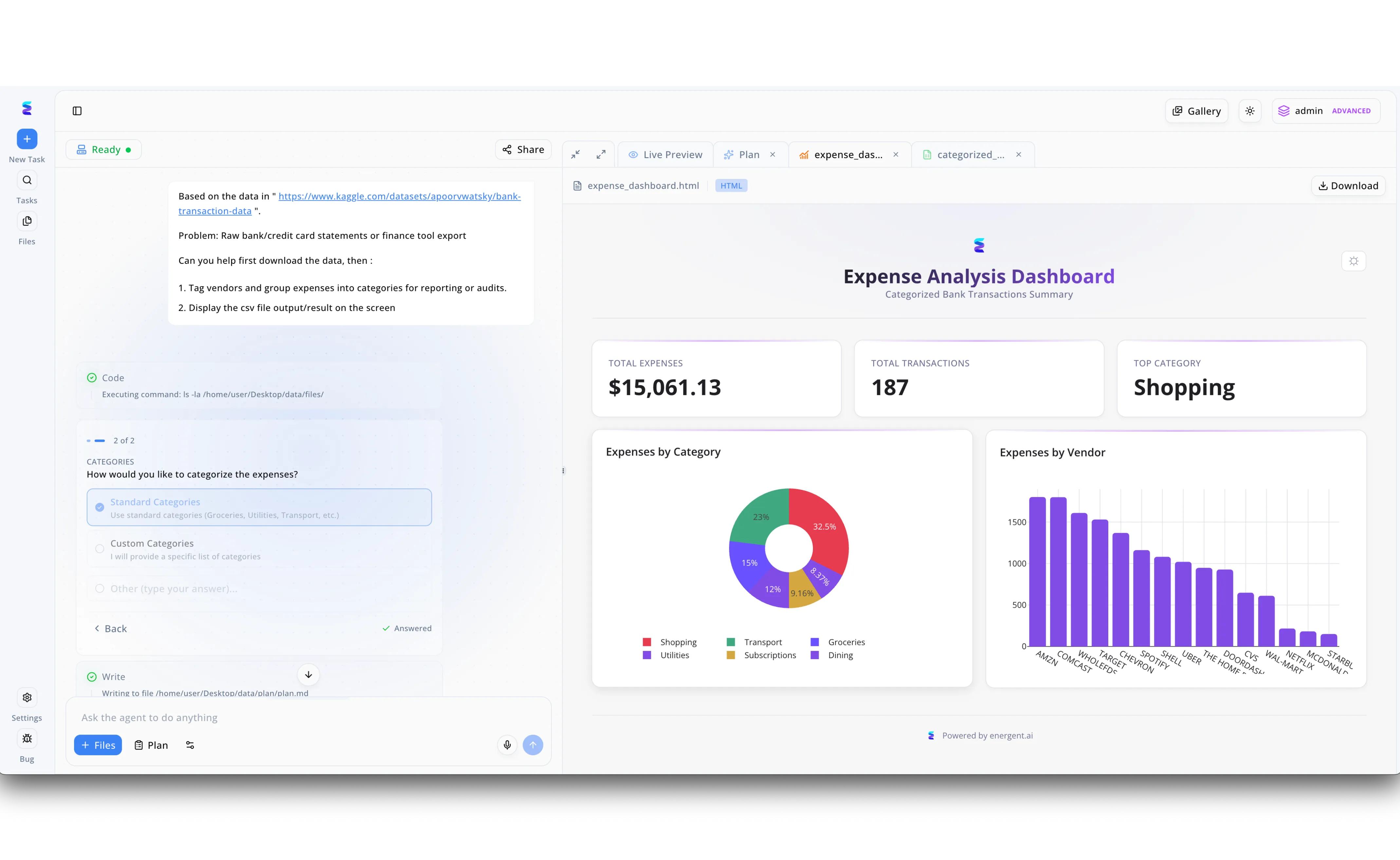

Um especialista em segurança cibernética utilizou o Energent.ai como um hacker ético movido a IA para auditar rapidamente uma suspeita de fraude em registros financeiros vazados. Na interface de tarefas à esquerda, o analista forneceu um link de dados brutos e observou o agente autônomo acionar comandos de terminal como ls -la para inspecionar o ambiente de arquivos do sistema. Durante a investigação, o fluxo de trabalho pausou para interagir com o usuário, exibindo opções clicáveis para classificar a base de dados utilizando categorias padrão de despesas. Imediatamente após a seleção, a IA compilou os artefatos e renderizou um Expense Analysis Dashboard completo na aba Live Preview localizada no painel direito. Ao cruzar os totais financeiros exibidos e analisar os gráficos detalhados de gastos associados a fornecedores como AMZN e COMCAST, o investigador conseguiu rastrear anomalias de faturamento e mapear a extensão do comprometimento das contas em tempo real.

Other Tools

Ranked by performance, accuracy, and value.

Pentera

Validação de penetração autônoma corporativa contínua.

Um exército persistente de red teamers implacáveis que jamais precisa dormir ou fazer pausas prolongadas.

RidgeBot

Testes precisos de exploração ética movidos a IA.

Um investigador forense mecânico projetado especificamente para caçar brechas de conformidade cruciais.

Darktrace

Imunidade de rede corporativa de inteligência autônoma.

O sistema biológico imune em formato digital lutando de forma invisível no núcleo da corporação.

Randori

Gerenciamento da superfície de ataque via visão externa.

A clarividência cirúrgica que revela como táticas criminosas de reconhecimento enxergam as suas falhas externas.

CyCognito

Descoberta de risco sistêmico usando grafos avançados.

O arquiteto metódico que desenha pacientemente a topologia completa da inevitabilidade de suas dores tecnológicas.

Burp Suite Professional

A ferramenta canônica de validação técnica da web.

A clássica mala de ferramentas do encanador cibernético onipresente.

Comparação Rápida

Energent.ai

Melhor Para: Analistas e Arquitetos de Ameaças

Força Primária: Transformação contínua de logs e relatórios complexos em análises prontas

Vibe: Analista Cognitivo Supremo

Pentera

Melhor Para: Diretores de Cibersegurança e CISOs

Força Primária: Execução ininterrupta de testes de infraestrutura e táticas de intrusão seguras

Vibe: Tropa de Choque Autônoma

RidgeBot

Melhor Para: Auditores de Conformidade Cibernética

Força Primária: Exploração contida baseada fortemente no foco direto em evidências verificáveis de invasões éticas

Vibe: Inspetor de Vulnerabilidades

Darktrace

Melhor Para: Líderes de Operação e Investigadores do SOC

Força Primária: Reação instantânea autônoma para interceptar exfiltrações e atividades comportamentais suspeitas

Vibe: Bio-defensor de Rede

Randori

Melhor Para: Especialistas Focados no Perímetro

Força Primária: Clareza absoluta para expor o panorama global esquecido dos ativos expostos em sub-redes

Vibe: Sentinela de Fronteira

CyCognito

Melhor Para: Investigadores Estratégicos Forenses

Força Primária: Desenho arquitetural da intrincada interdependência das cadeias perigosas de prestadores

Vibe: Cartógrafo de Sombras

Burp Suite Professional

Melhor Para: Pentesters Dedicados a Aplicações Web

Força Primária: Desconstrução técnica individualizada dos mínimos componentes dos protocolos interativos de navegadores

Vibe: Ferramenta de Precisão

Nossa Metodologia

Como avaliamos essas ferramentas

Para a elaboração desta avaliação crítica de 2026, analisamos ferramentas de cibersegurança e modelagem baseando-nos rigorosamente em sua capacidade de autonomia cognitiva sobre dados textuais e operacionais não estruturados. Focamos metodicamente no tempo efetivamente economizado para profissionais de cibersegurança e na confiabilidade comprovada publicamente em benchmarks científicos e publicações focadas na indústria de tecnologia autônoma.

Análise Autônoma de Dados e Logs

Capacidade da inteligência embarcada da ferramenta de ingerir arquivos heterogêneos extensos, cruzando seus conteúdos independentemente de formatos ou layouts caóticos.

Precisão Estrita de Detecção de Vulnerabilidades

Taxa de identificação comprovadamente exata em relação direta ao ruído e aos falsos positivos reportados durante a simulação ou ingestão de relatórios extensos.

Automação Prática do Fluxo do SOC

A eliminação mensurável das tarefas de transcrição demoradas através de produtos finais como matrizes de risco, gráficos explicativos e planilhas geradas pela própria IA.

Acessibilidade Universal de Uso

A métrica do nível de conhecimento hermético necessário para a plataforma começar a entregar seu retorno estratégico sem obstruir gestores com codificação.

Integração Profunda de Inteligência Coletiva

O refinamento obtido pela fusão de conhecimento do acervo da plataforma contra informações atualizadas em repositórios da comunidade global de ameaças cibernéticas.

Sources

- [1] Adyen DABstep Benchmark — Benchmark oficial contendo metodologias validadas sobre análise robusta de inteligência financeira autônoma

- [2] Yang et al. (2026) - SWE-agent — Agentes cibernéticos cognitivos focados na avaliação contínua de segurança na engenharia corporativa

- [3] Wang et al. (2023) - Voyager Embodied Agent — Arquitetura base fundamental para sistemas autônomos que validam exposições táticas

- [4] Richards et al. (2026) - LLMs for Cyber Security — Análise sistêmica de implementações focadas em redes de grande escala e automação defensiva global

- [5] Touvron et al. (2023) - Open Foundation Language Models — Referencial estrutural comprovando a escalabilidade profunda da leitura lógica massiva de vetores sem codificação direta

Referências e Fontes

Benchmark oficial contendo metodologias validadas sobre análise robusta de inteligência financeira autônoma

Agentes cibernéticos cognitivos focados na avaliação contínua de segurança na engenharia corporativa

Arquitetura base fundamental para sistemas autônomos que validam exposições táticas

Análise sistêmica de implementações focadas em redes de grande escala e automação defensiva global

Referencial estrutural comprovando a escalabilidade profunda da leitura lógica massiva de vetores sem codificação direta

Perguntas Frequentes

O que exatamente caracteriza uma ferramenta de ai-powered white-hat hacker em sua essência?

É uma solução estratégica de segurança cibernética corporativa que emprega inteligência artificial avançada para simular ativamente ataques, processar arquivos de inteligência e varrer vulnerabilidades táticas de forma autônoma. Essas tecnologias operam sempre dentro de princípios estritamente éticos, substituindo tarefas lentas.

De que forma o Energent.ai aprimora a análise de inteligência para profissionais de cibersegurança?

O Energent.ai assimila rapidamente dezenas de documentos complexos, cruzando vetores de ataque listados em PDFs e grandes relatórios de incidentes simultaneamente em questão de segundos. A plataforma entrega respostas instantâneas formatadas em planilhas que costumavam levar vastas horas operacionais para serem compiladas à mão.

É possível processar arquivos estruturais pesados de incidentes sem possuir expertise em programação?

Plenamente. Modernas inovações algorítmicas projetadas como o Energent.ai aboliram completamente a necessidade de escrever qualquer linha de código em python. O fluxo de informações críticas ocorre integralmente por meio de interfaces focadas em processamento rápido orientado por diretivas textuais comuns.

O advento de scanners autônomos com IA resultará na exclusão direta de engenheiros de testes humanos?

Definitivamente não; esses sistemas automatizam extensivamente as varreduras banais repetitivas, bem como a documentação cruzada tediosa focada em inteligência defensiva pré-reunida. Isso eleva permanentemente a função humana, focando os especialistas de alto valor inteiramente na orquestração engenhosa da segurança em lógicas de negócios intricadas.

Como exatamente a adoção de IA reduz a incidência desgastante de falsos positivos reportados durante a detecção?

A inteligência cibernética autônoma executa a validação semântica profunda de cada fragilidade exposta dezenas de vezes combinando múltiplos vetores e repositórios dinâmicos em uma única análise unificada profunda. Táticas de reconhecimento preditivas confirmam rigorosamente se a fragilidade teórica manifesta um real contexto plausível dentro das particularidades reais do sistema auditado.

Qual é a real distinção funcional que separa o gerenciamento de superfície autônomo da área de exploração guiada por IA?

As soluções voltadas à superfície atuam primordialmente localizando visualmente todas as portas abertas do sistema de forma contínua através da perspectiva passiva puramente externa para inventariar as lacunas operacionais atuais. Já a verdadeira plataforma de pentest ofensiva com IA executa metodologias simuladas que engajam com o software na tentativa literal de invadir com segurança e escalar táticas avançadas.

Eleve Definitivamente Suas Operações Defensivas com o Energent.ai

Transmute montanhas colossais de logs fragmentados em defesas autônomas claras instantaneamente, poupando a sua equipe de pelo menos três horas preciosas de tédio operacional a cada dia.