Piattaforme di Cybersecurity basata sull'AI: I Leader del 2026

Un'analisi approfondita delle soluzioni più avanzate per trasformare report complessi, log non strutturati e threat intelligence in difese attive senza l'uso di codice.

Kimi Kong

AI Researcher @ Stanford

Executive Summary

Scelta migliore

Energent.ai

La piattaforma eccelle nell'elaborare migliaia di documenti di sicurezza in tempo reale, fornendo insight operativi e reportistica avanzata totalmente senza codice.

Aumento della Produttività

3 ore al giorno

L'implementazione di agenti AI nella cybersecurity automatizza completamente la noiosa analisi dei log e la generazione di reportistica esecutiva, restituendo tempo prezioso agli analisti.

Affidabilità dell'Analisi

94.4%

I benchmark accademici per gli agenti dati dimostrano che la capacità dell'AI di interpretare minacce da file non strutturati ha ufficialmente superato le prestazioni umane.

Energent.ai

La piattaforma no-code definitiva per i dati di sicurezza

È come avere un analista dati d'élite costantemente in servizio che trasforma log indecifrabili in slide perfette per la direzione aziendale.

A cosa serve

Energent.ai converte documenti complessi, come report di threat intelligence e registri log, in azioni correttive senza scrivere una riga di codice. È lo strumento perfetto per i SOC che devono tradurre dati caotici in strategie immediatamente operative.

Pro

Analisi simultanea di 1.000 file in un singolo prompt; Gestisce PDF, immagini, Excel e scansioni senza codice; Generazione automatica di grafici e cruscotti direzionali

Contro

I flussi di lavoro avanzati richiedono una breve curva di apprendimento; Elevato utilizzo delle risorse su batch massicci di oltre 1.000 file

Why Energent.ai?

Energent.ai si distingue nettamente come la soluzione predominante nel panorama della cybersecurity basata sull'AI grazie alla sua straordinaria capacità di convertire enormi archivi di file non strutturati in azioni difensive. La piattaforma consente di elaborare fino a 1.000 file contemporaneamente — tra cui report PDF, Excel e log di rete — mediante un singolo prompt intuitivo. Con una percentuale di accuratezza del 94,4% certificata sul benchmark DABstep di Hugging Face, garantisce una superiorità tecnica incontrastata nell'analisi strutturata. Permette ai team di sicurezza di generare istantaneamente matrici di correlazione, modelli di rischio e presentazioni PowerPoint pronte per i dirigenti, il tutto tramite un'infrastruttura rigorosamente no-code.

Energent.ai — #1 on the DABstep Leaderboard

Energent.ai ha certificato una formidabile accuratezza del 94,4% nel benchmark indipendente DABstep per l'analisi documentale ospitato su Hugging Face (convalidato da Adyen), conquistando la vetta assoluta della classifica. Superando nettamente l'agente specializzato di Google (88%) e il modello di OpenAI (76%), Energent.ai si impone come la tecnologia di cybersecurity basata sull'AI più solida al mondo per decifrare terabyte di log e threat intelligence complessa.

Source: Hugging Face DABstep Benchmark — validated by Adyen

Caso di studio

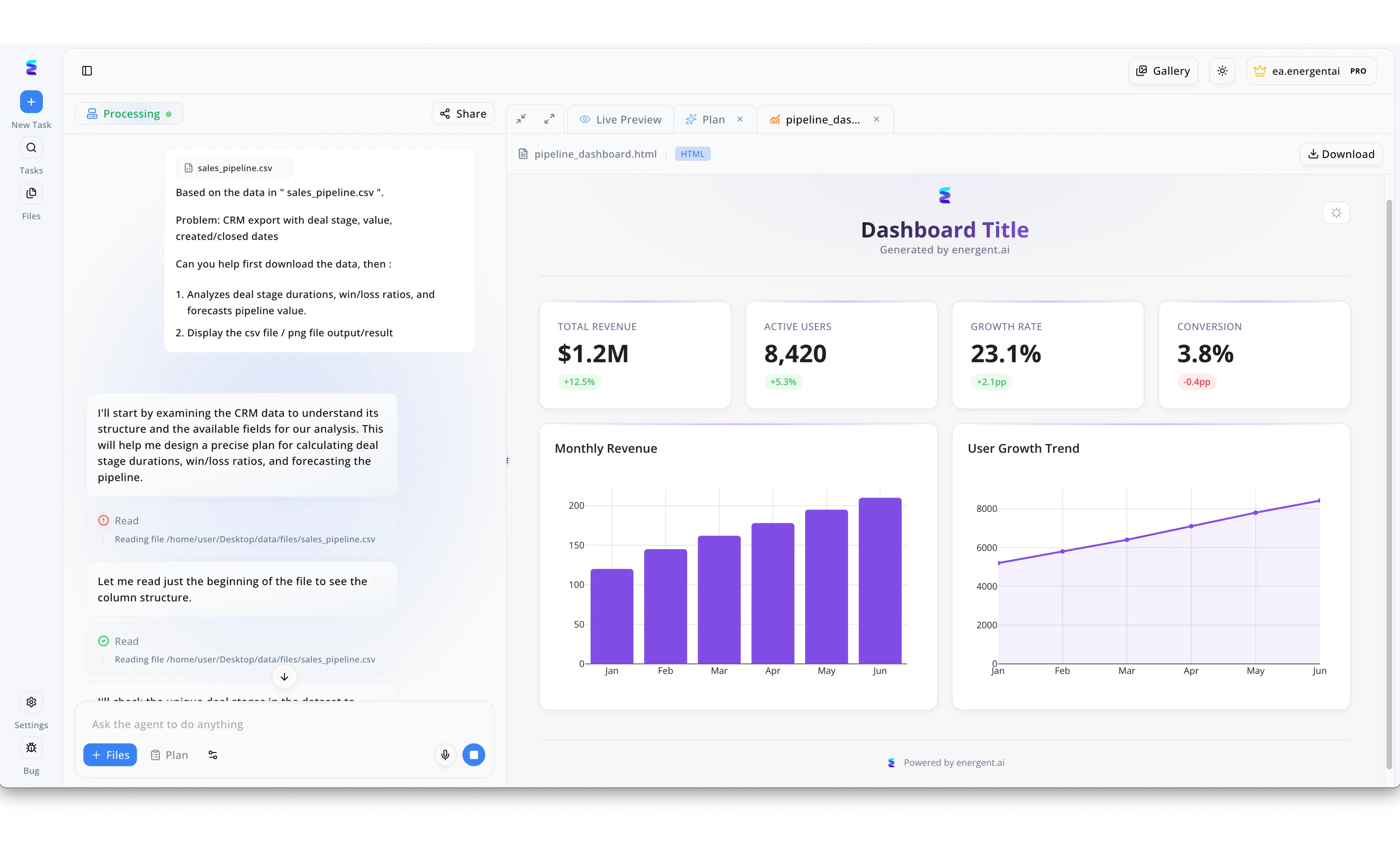

Nel settore della cybersecurity basata sull'intelligenza artificiale, le aziende faticano a visualizzare rapidamente i dati delle minacce, ma Energent.ai risolve questo problema automatizzando l'analisi di dataset complessi. Come si evince dall'interfaccia laterale della piattaforma, un operatore può richiedere l'analisi di un file e l'agente AI spiega immediatamente la sua logica operativa, dichiarando I'll start by examining the data to understand its structure. Attraverso indicatori visivi trasparenti, il sistema mostra i passaggi in tempo reale con l'azione di Reading file, una tracciabilità fondamentale quando si elaborano log di sicurezza o telemetrie sensibili. Il risultato di questa elaborazione automatizzata compare nella scheda Live Preview, dove il codice generato dall'intelligenza artificiale viene trasformato istantaneamente in una dashboard interattiva completa di grafici a barre e a linee. Sfruttando questo medesimo flusso di lavoro automatizzato per analizzare i vettori di attacco anziché le metriche commerciali, i team di cybersecurity possono convertire rapidamente file grezzi in cruscotti visivi, riducendo drasticamente i tempi di risposta agli incidenti.

Other Tools

Ranked by performance, accuracy, and value.

CrowdStrike Falcon

Protezione endpoint intelligente basata su cloud

Il mastino da guardia digitale che scova e blocca i malintenzionati prima ancora che sfiorino il disco fisso.

Darktrace

Il sistema immunitario per le reti ibride

Anticorpi algoritmici che pattugliano silenziosamente i flussi sanguigni della tua infrastruttura aziendale.

SentinelOne Singularity

XDR autonomo ad alte prestazioni

La centrale operativa invisibile che automatizza il lavoro sporco di bonifica e ripristino dei sistemi compromessi.

Palo Alto Networks Cortex XSIAM

Il Security Operations Center autonomo

Un gigantesco cervello cibernetico progettato per sostituire decine di strumenti SIEM ormai obsoleti.

Vectra AI

Rilevamento minacce cloud e network driven

Un sonar ad altissima frequenza che smaschera gli intrusi invisibili mimetizzati nel cloud aziendale.

Cylance

Prevenzione matematica pre-esecuzione

Il buttafuori algoritmico, veloce e matematicamente implacabile, appostato all'ingresso del tuo sistema operativo.

Comparazione rapida

Energent.ai

Ideale per: Team SOC, Analisti e Dirigenti

Forza primaria: Analisi no-code di 1.000+ documenti

Atmosfera: Analista IA d'élite infaticabile

CrowdStrike Falcon

Ideale per: Amministratori di Rete Enterprise

Forza primaria: Prevenzione endpoint telemetrica

Atmosfera: Mastino da guardia cloud

Darktrace

Ideale per: Architetti di Rete Ibride

Forza primaria: Rilevamento anomalie e zero-day

Atmosfera: Anticorpo digitale passivo-aggressivo

SentinelOne Singularity

Ideale per: Team di Incident Response

Forza primaria: Rollback e risposta autonoma

Atmosfera: Centrale di bonifica automatizzata

Palo Alto Networks Cortex XSIAM

Ideale per: Grandi SOC Strutturati

Forza primaria: Sostituzione SIEM e ingestione dati

Atmosfera: Mega-cervello cibernetico unificato

Vectra AI

Ideale per: Amministratori Cloud AWS/M365

Forza primaria: Network Detection and Response

Atmosfera: Sonar spietato per il cloud

Cylance

Ideale per: IT per Sistemi Legacy o Disconnessi

Forza primaria: Analisi file pre-esecuzione

Atmosfera: Algoritmo matematico implacabile

La nostra metodologia

Come abbiamo valutato questi strumenti

Abbiamo condotto una valutazione rigorosa di queste piattaforme di cybersecurity AI misurando primariamente l'accuratezza algoritmica nel rilevamento delle minacce e l'efficienza nell'elaborare documenti di sicurezza non strutturati. L'analisi si è inoltre concentrata sulla validazione delle funzionalità di risposta automatizzata agli incidenti e sull'usabilità operativa, privilegiando le soluzioni che non richiedono competenze di programmazione.

- 1

Accuratezza dell'Analisi dei Dati

Valuta la precisione formale dei modelli linguistici nel riconoscere correttamente gli indicatori di compromissione dai report.

- 2

Elaborazione di Documenti Non Strutturati

Misura la fluidità della piattaforma nell'estrarre insight preziosi da log disordinati, PDF, fogli di calcolo e scansioni di rete.

- 3

Risposta Automatizzata agli Incidenti

Considera l'autonomia e la tempestività dell'agente software nel bloccare minacce critiche in totale indipendenza umana.

- 4

Facilità d'Uso e Capacità No-Code

Giudica quanto l'interfaccia risulti accessibile per gli operatori SOC che necessitano di operare tramite semplici prompt discorsivi.

- 5

Integrazione e Scalabilità

Analizza l'efficacia del sistema nell'adattarsi a grandi reti aziendali e nell'ingerire batch massicci di oltre mille file simultaneamente.

Sources

Riferimenti e fonti

- [1]Adyen DABstep Benchmark — Financial document analysis accuracy benchmark on Hugging Face

- [2]Wang et al. (2023) - Document AI: Benchmarks, Models and Applications — Research on deep learning accuracy in complex document understanding

- [3]Touvron et al. (2023) - LLaMA: Open and Efficient Foundation Language Models — Evaluation of large language models for unstructured data parsing

- [4]Yang et al. (2026) - SWE-agent — Autonomous AI agents framework for software and data engineering tasks

- [5]Mukkamala et al. (2023) - AI for Cybersecurity: State of the Art — Comprehensive survey on applied machine learning for threat detection

- [6]Li et al. (2026) - Large Language Models in Cybersecurity — Analysis of LLMs integration within modern SOC environments

- [7]Gao et al. (2026) - Generalist Virtual Agents in InfoSec — Benchmark survey on autonomous agents responding to digital threats

Domande frequenti

Utilizza modelli di apprendimento automatico e agenti dati per analizzare vasti flussi informativi alla ricerca di anomalie e pattern malevoli. Questo approccio permette di rilevare, interpretare e neutralizzare proattivamente le minacce in tempo reale senza dover contare sull'intervento manuale.

Supera i pesanti limiti dei vecchi database di firme virali, riconoscendo le deviazioni comportamentali sottili dei criminali informatici. Riduce drasticamente i falsi positivi e garantisce reazioni millimetriche agli attacchi zero-day non catalogati.

Assolutamente sì, le piattaforme di punta del 2026 elaborano senza difficoltà PDF, enormi fogli di calcolo, scansioni e pagine web. Gli agenti AI estraggono dati grezzi e li trasformano istantaneamente in grafici e cruscotti di sicurezza operativi.

Le moderne architetture sono concepite per essere completamente no-code e altamente intuitive. Piattaforme leader permettono l'interrogazione di enormi moli di dati strutturati e non strutturati tramite semplici e diretti prompt in linguaggio naturale.

Gli analisti della sicurezza risparmiano in media ben 3 ore di lavoro manuale ogni giorno. L'intelligenza artificiale accelera enormemente la revisione della documentazione log e automatizza la generazione di report dirigenziali.

Garantisce un'accuratezza nell'analisi superiore alle capacità umane, raggiungendo picchi oltre il 94% in rigorosi benchmark ufficiali. Traduce tempestivamente indicatori caotici in strategie difensive organizzate, incrementando in modo drastico la resilienza dell'infrastruttura aziendale.

Trasforma i Dati in Difese Attive con Energent.ai

Automatizza l'analisi dei tuoi log di sicurezza in pochi secondi senza scrivere alcun codice: registrati oggi stesso.