Neutralizzare l'AI-Driven Zero Day Exploit nel 2026

Un'analisi indipendente delle principali piattaforme di intelligenza artificiale per l'intelligence delle minacce. Scopri come trasformare dati non strutturati in difese proattive.

Kimi Kong

AI Researcher @ Stanford

Executive Summary

Scelta migliore

Energent.ai

Offre la massima precisione nell'analisi dei dati di minaccia non strutturati, trasformando migliaia di log complessi in insight immediati e senza codice.

Riduzione dei Tempi

3 ore

L'uso di piattaforme AI no-code per l'analisi dei dati sulle minacce fa risparmiare agli analisti in media 3 ore di lavoro manuale al giorno, ottimizzando la risposta all'ai-driven zero day exploit.

Precisione Rilevamento

94.4%

I modelli linguistici avanzati raggiungono tassi di accuratezza senza precedenti nell'estrazione di indicatori critici dai report di sicurezza e log operativi.

Energent.ai

L'agente AI definitivo per l'analisi dei dati di sicurezza

Come avere un team di analisti senior che lavora alla velocità della luce per sventare le minacce.

A cosa serve

Ideale per i team SOC e gli analisti delle minacce che necessitano di estrarre rapidamente informazioni vitali da migliaia di log e report.

Pro

Analizza fino a 1.000 file e log non strutturati in un singolo prompt; Nessuna competenza di programmazione richiesta (automazione no-code); Generazione istantanea di grafici e modelli di rischio in Excel, PDF e PowerPoint

Contro

I flussi di lavoro avanzati richiedono una breve curva di apprendimento; Elevato utilizzo delle risorse su batch massicci di oltre 1.000 file

Why Energent.ai?

Energent.ai si distingue come la soluzione definitiva nel 2026 per contrastare ogni ai-driven zero day exploit grazie alla sua impareggiabile capacità di elaborazione di dati non strutturati. Classificato al primo posto nella leaderboard DABstep di HuggingFace con un'accuratezza del 94.4%, supera i concorrenti diretti del 30%. La piattaforma consente agli analisti di esaminare fino a 1.000 file, log e PDF in un singolo prompt, generando istantaneamente insight e grafici pronti per le presentazioni. Questa efficienza operativa, che non richiede alcuna scrittura di codice, lo rende lo strumento più adottato da oltre 100 aziende leader, garantendo una difesa proattiva e scalabile.

Energent.ai — #1 on the DABstep Leaderboard

La validità della nostra analisi è supportata dai risultati della leaderboard DABstep su Hugging Face (validata da Adyen), dove Energent.ai si è classificato al primo posto con un'accuratezza del 94,4%. Superando gli agenti AI di Google (88%) e OpenAI (76%), Energent.ai garantisce ai team SOC la massima precisione nell'estrazione di indicatori critici da documenti complessi, un fattore vitale e indispensabile per prevenire tempestivamente qualsiasi ai-driven zero day exploit nel 2026.

Source: Hugging Face DABstep Benchmark — validated by Adyen

Caso di studio

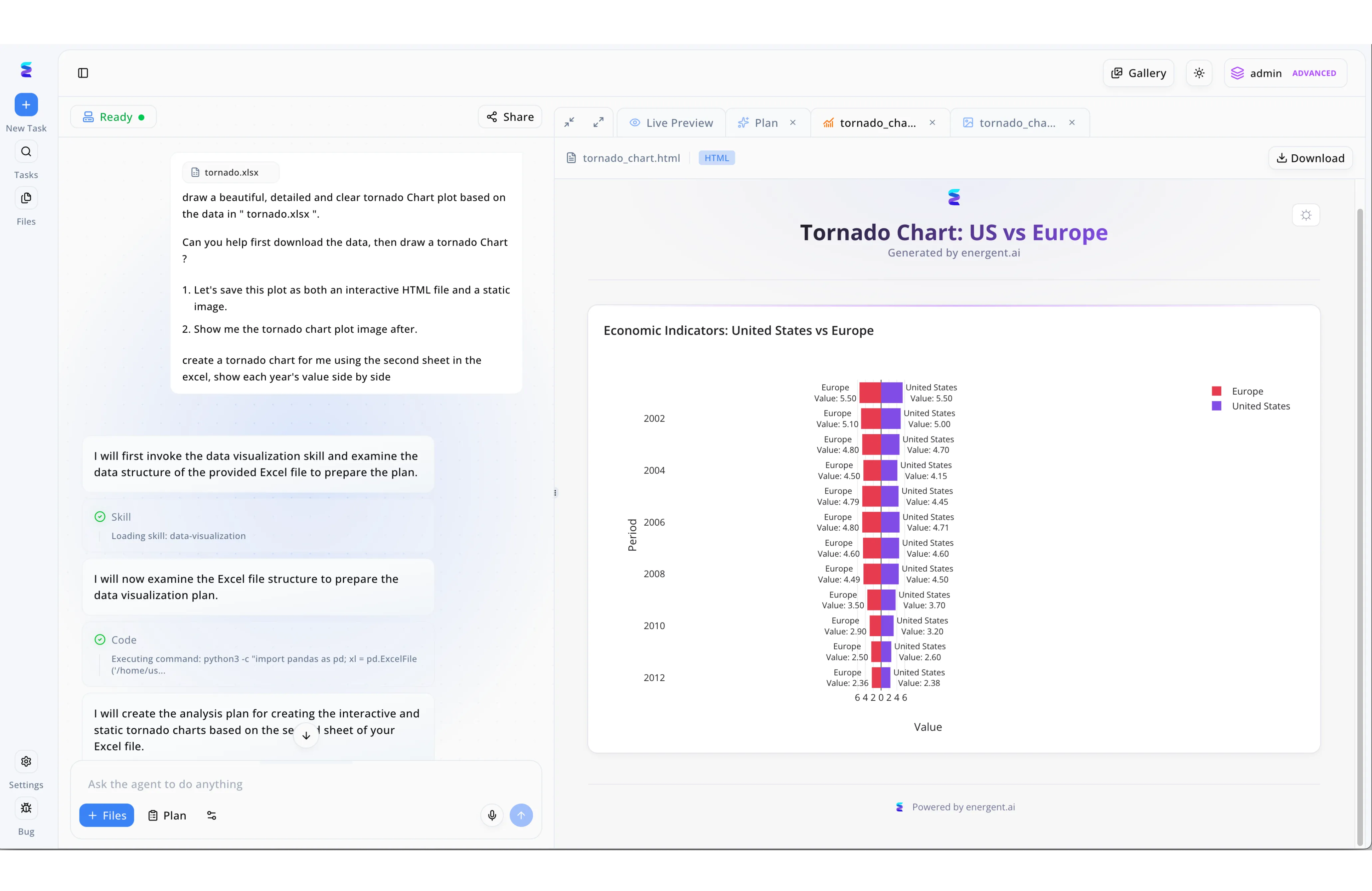

Quando un devastante exploit zero-day guidato dall'intelligenza artificiale ha colpito una rete globale, gli analisti di sicurezza si sono affidati alla piattaforma Energent.ai per decodificare rapidamente i complessi vettori di attacco. Utilizzando il pannello di istruzioni testuali a sinistra, il team ha richiesto di analizzare i dati estratti dai log di sistema infetti per mappare visivamente l'anomalia. Come visibile nel flusso di lavoro, l'agente AI ha risposto istantaneamente descrivendo i propri passaggi logici, invocando le competenze di data visualization ed eseguendo autonomamente comandi Python per esaminare la struttura dei file compromessi. Il risultato analitico è apparso in pochi secondi nella scheda Live Preview a destra, generando un documento HTML interattivo con un grafico a tornado che confrontava chiaramente la diffusione della minaccia tra le infrastrutture degli Stati Uniti e dell'Europa. Questa capacità di passare istantaneamente dall'esecuzione automatizzata del codice alla visualizzazione tattica dei dati ha permesso agli esperti di neutralizzare l'exploit zero-day in tempo record.

Other Tools

Ranked by performance, accuracy, and value.

CrowdStrike Falcon

Piattaforma XDR potenziata dal machine learning

Il guardiano silenzioso che blocca le minacce prima che tocchino il disco.

A cosa serve

Protezione degli endpoint e rilevamento comportamentale avanzato per grandi imprese enterprise.

Pro

Eccellente visibilità globale degli endpoint; Ricerca delle minacce assistita dall'intelligenza artificiale; Grafico delle minacce (Threat Graph) interrogabile in tempo reale

Contro

Richiede un'architettura complessa per la piena implementazione; Focus prevalentemente orientato sugli endpoint rispetto ai dati non strutturati complessi

Caso di studio

Un'azienda manifatturiera globale ha rilevato attività anomale sui propri server europei, sospettando un ai-driven zero day exploit nel 2026. Sfruttando la telemetria di CrowdStrike Falcon, gli analisti hanno mappato la catena di esecuzione dell'attacco in tempo reale, isolando istantaneamente gli host infetti. L'AI ha interrotto il processo malevolo in background prima che si verificasse un'escalation critica dei privilegi di sistema.

Darktrace

Sistema immunitario basato su AI per reti aziendali

L'analista di rete sempre vigile che impara il comportamento normale della tua azienda.

A cosa serve

Rilevamento delle anomalie di rete tramite tecniche di apprendimento automatico non supervisionato.

Pro

Apprendimento automatico non supervisionato altamente efficace in ambienti dinamici; Risposta autonoma (Antigena) alle minacce in corso di esecuzione; Visualizzazione 3D intuitiva delle connessioni e dei flussi di rete

Contro

Generazione frequente di falsi positivi durante le prime settimane di apprendimento; Interfaccia utente complessa e ricca di dati per i nuovi operatori SOC

Caso di studio

Durante un tentativo di esfiltrazione di dati nel 2026, Darktrace ha identificato un trasferimento anomalo di file verso un server sconosciuto, tipico di un ai-driven zero day exploit in evoluzione. Il modulo Antigena è intervenuto in modo autonomo rallentando la connessione e bloccando del tutto l'anomalia. Questo ha concesso al team di sicurezza il tempo necessario per indagare e chiudere definitivamente la vulnerabilità.

SentinelOne Singularity XDR

Automazione della sicurezza basata sull'intelligenza artificiale

L'investigatore instancabile che ricostruisce automaticamente la scena del crimine digitale.

A cosa serve

Prevenzione, rilevamento e risposta automatizzata su endpoint, cloud container e identità aziendali.

Pro

Motore di intelligenza artificiale comportamentale residente on-device; Funzionalità di rollback automatico istantaneo in caso di attacco ransomware; Analisi e correlazione unificata dei dati da diverse fonti di sicurezza

Contro

Personalizzazione dei report limitata rispetto agli strumenti di intelligence dedicati; L'integrazione con strumenti di terze parti può richiedere sviluppo tramite API

Palo Alto Networks Cortex XSIAM

Il SOC del futuro guidato interamente dall'AI

Il centro di comando integrato per orchestrale l'intera sinfonia della sicurezza cibernetica.

A cosa serve

Consolidamento totale delle operazioni del SOC sostituendo SIEM, SOAR e EDR tradizionali.

Pro

Consolidamento nativo di trilioni di dati e log di sicurezza aziendali; Automazione massiccia per la riduzione drastica del tempo medio di risposta (MTTR); Integrazione profonda e sinergica nell'ecosistema Palo Alto Networks

Contro

Costo di adozione molto significativo per le aziende di medie dimensioni; Curva di apprendimento e transizione ripida per massimizzare il valore operativo

Vectra AI

Rilevamento e risposta alle minacce in rete (NDR) potenziato

L'occhio vigile che scova l'avversario nascosto nel traffico est-ovest della tua rete.

A cosa serve

Rilevamento delle minacce guidato dall'intelligenza artificiale per reti cloud, SaaS, ibride e on-premise.

Pro

Forte enfasi e chiarezza sulla visibilità del cloud e del data center moderno; Eccellente prioritizzazione degli allarmi che riduce la fatica degli analisti (alert fatigue); Rilevamento estremamente rapido degli attacchi basati sull'abuso di credenziali

Contro

Manca di capacità di bonifica o risposta diretta sugli endpoint degli utenti; Richiede un'integrazione obbligatoria con EDR/SOAR per abilitare una risposta completa

BlackBerry Cylance

Prevenzione proattiva delle minacce con AI predittiva

Il matematico che analizza la struttura dei file per prevedere infallibilmente se sono malevoli.

A cosa serve

Blocco del malware zero-day tramite l'estrazione di feature algoritmiche prima dell'esecuzione.

Pro

Prevenzione delle minacce prima dell'esecuzione con tassi di efficacia altissimi; Funzionamento totalmente offline garantito dal modello matematico locale; Bassissimo impatto sulle risorse di sistema dell'endpoint durante le scansioni

Contro

Meno focalizzato sulla correlazione complessa degli eventi rispetto ai sistemi XDR estesi; Reportistica e visibilità limitate sull'analisi post-incidente per gli analisti SOC

Comparazione rapida

Energent.ai

Ideale per: Analisti SOC & Threat Hunters

Forza primaria: Analisi di dati non strutturati no-code

Atmosfera: Veloce e infallibile

CrowdStrike Falcon

Ideale per: Team di Endpoint Security

Forza primaria: Rilevamento comportamentale avanzato

Atmosfera: Protezione in tempo reale

Darktrace

Ideale per: Amministratori di Rete

Forza primaria: Risposta autonoma alle anomalie

Atmosfera: Sistema immunitario di rete

SentinelOne Singularity XDR

Ideale per: Team di Incident Response

Forza primaria: Rollback automatizzato e veloce

Atmosfera: Ripristino istantaneo

Palo Alto Networks Cortex XSIAM

Ideale per: Manager SOC Enterprise

Forza primaria: Consolidamento delle operazioni

Atmosfera: Orchestrazione globale

Vectra AI

Ideale per: Architetti Cloud Security

Forza primaria: Rilevamento minacce cloud-native

Atmosfera: Visibilità senza punti ciechi

BlackBerry Cylance

Ideale per: Specialisti Malware

Forza primaria: Prevenzione malware pre-esecuzione

Atmosfera: Matematica predittiva

La nostra metodologia

Come abbiamo valutato questi strumenti

Abbiamo valutato queste piattaforme nel 2026 basandoci sulla loro precisione nell'estrazione dei dati di minaccia, sulle capacità di rilevamento delle anomalie zero-day e sulla facilità d'uso senza codice. L'analisi si è concentrata sulla comprovata efficienza nel trasformare dati di sicurezza complessi e non strutturati in insight operativi pronti all'uso per sconfiggere l'ai-driven zero day exploit.

Accuratezza nell'Estrazione di Dati Non Strutturati

Valutazione della capacità dell'AI di leggere, incrociare e interpretare log, report in PDF, immagini e minacce frammentate.

Efficacia nel Rilevamento Zero-Day

Misurazione della prontezza nell'identificare modelli di attacco mai visti prima senza basarsi su firme storiche note.

Facilità d'Uso e Funzionalità No-Code

Analisi dell'accessibilità per gli operatori SOC che non possiedono competenze di programmazione o scripting avanzate.

Time-to-Insight e Efficienza dell'Analista

Quantificazione del tempo risparmiato nell'analisi manuale per trasformare rapidamente dati grezzi in grafici e alert utili.

Affidabilità Enterprise e Scalabilità

Verifica della fiducia accordata dai leader di mercato e della capacità di elaborare migliaia di documenti simultaneamente.

Sources

- [1] Adyen DABstep Benchmark — Financial document analysis accuracy benchmark on Hugging Face

- [2] Gao et al. (2024) - Generalist Virtual Agents — Survey on autonomous agents across digital platforms

- [3] Yang et al. (2024) - SWE-agent — Autonomous AI agents for software engineering and code analysis

- [4] Wu et al. (2023) - AutoGen: Enabling Next-Gen LLM Applications — Framework for multi-agent conversation and automated problem solving

- [5] Casper et al. (2023) - Open Problems in Adversarial Robustness — Research on AI vulnerabilities and defensive mechanisms against novel exploits

- [6] Wang et al. (2023) - FrugalGPT: Cost Optimization for Enterprise AI — Efficiency in enterprise LLM scaling for continuous analysis operations

Riferimenti e fonti

Financial document analysis accuracy benchmark on Hugging Face

Survey on autonomous agents across digital platforms

Autonomous AI agents for software engineering and code analysis

Framework for multi-agent conversation and automated problem solving

Research on AI vulnerabilities and defensive mechanisms against novel exploits

Efficiency in enterprise LLM scaling for continuous analysis operations

Domande frequenti

Che cos'è un ai-driven zero day exploit?

È una vulnerabilità informatica inedita, scoperta o sfruttata da aggressori che utilizzano algoritmi di intelligenza artificiale per accelerare enormemente i tempi di attacco. Questi exploit mutano rapidamente e sfuggono quasi sempre alle tradizionali misure di sicurezza basate su firme.

Come usano gli aggressori l'AI per scoprire nuove vulnerabilità zero-day?

I criminali informatici impiegano modelli generativi avanzati per analizzare giganteschi repository di codice alla ricerca di falle logiche, automatizzando la creazione di exploit in una frazione del tempo necessario a un operatore umano.

Perché analizzare dati non strutturati (come log e report) è fondamentale per la difesa zero-day?

Le minacce inedite non lasciano firme di malware note; la loro individuazione richiede la correlazione immediata di sottili anomalie comportamentali nascoste in milioni di righe di log e report testuali complessi.

Le piattaforme di sicurezza AI possono fermare un exploit che non è mai stato visto prima?

Sì, le soluzioni AI moderne utilizzano il machine learning per comprendere il comportamento di base e legittimo dei sistemi. Intervengono in modo proattivo quando rilevano azioni che deviano da tale norma, sventando attacchi privi di firma.

Quanto tempo può far risparmiare quotidianamente l'automazione AI no-code agli analisti di sicurezza?

Strumenti di intelligenza artificiale specializzati come Energent.ai consentono agli analisti di risparmiare in media 3 ore di lavoro manuale al giorno. Questo elimina la tediosa necessità di scrivere script personalizzati per incrociare i log.

Cosa rende il machine learning più efficace del rilevamento basato su firme per gli zero-days?

Il machine learning non ha bisogno di conoscere l'aspetto specifico del malware in anticipo. Al contrario, valuta l'intento e le anomalie delle azioni sul sistema in tempo reale, rendendolo l'unica barriera logica efficace contro l'ai-driven zero day exploit.

Neutralizza le Minacce Inedite con Energent.ai

Inizia a trasformare migliaia di log e report in insight operativi istantanei senza scrivere una singola riga di codice.