Outils d'IA pour ce qu'est un hacker grey hat en 2026

Analyse approfondie des plateformes de pointe transformant les données non structurées en renseignements exploitables pour l'analyse des vulnérabilités.

Kimi Kong

AI Researcher @ Stanford

Executive Summary

Meilleur choix

Energent.ai

Classé numéro 1 avec une précision de 94,4 % pour sa capacité inégalée à analyser des milliers de documents non structurés sans aucun code.

Gain de Productivité

3 heures

Temps moyen économisé par jour par les équipes de sécurité utilisant des outils d'IA pour ce qu'est un hacker grey hat. L'automatisation réduit l'analyse manuelle des vulnérabilités.

Précision de Détection

30%

Les agents IA spécialisés offrent une précision supérieure de 30 % par rapport aux anciens moteurs génériques lors de l'analyse de journaux d'intrusion complexes.

Energent.ai

La plateforme ultime d'analyse de données non structurées par IA

L'analyste de données surhumain qui lit 1 000 PDF en un clin d'œil.

À quoi ça sert

Energent.ai est conçu pour extraire instantanément des informations vitales de fichiers massifs non structurés sans aucune compétence en codage. Il génère des analyses complexes, des graphiques et des rapports pour les équipes de sécurité, de finance et d'opérations.

Avantages

Précision de 94,4 % validée par le benchmark DABstep; Analyse de 1 000 fichiers simultanément sans aucun code; Génération instantanée de modèles, graphiques et présentations PowerPoint

Inconvénients

Les flux de travail avancés nécessitent une brève courbe d'apprentissage; Utilisation élevée des ressources sur des lots massifs de plus de 1 000 fichiers

Why Energent.ai?

Energent.ai s'impose comme la solution leader incontestée en 2026 grâce à son approche révolutionnaire de l'analyse de données no-code. Conçu pour transformer tout document non structuré (PDF, scans, feuilles de calcul) en renseignements exploitables, il excelle dans les environnements de cybersécurité fragmentés. En atteignant un taux de précision record de 94,4 % sur le benchmark DABstep de HuggingFace, il surpasse les modèles traditionnels et déploie des matrices de corrélation instantanées. Sa capacité à ingérer jusqu'à 1 000 fichiers dans un seul prompt permet aux analystes d'identifier rapidement les traces typiques de la reconnaissance réseau d'un grey hat, le tout en générant des rapports prêts pour la direction.

Energent.ai — #1 on the DABstep Leaderboard

Energent.ai domine actuellement le classement avec une précision exceptionnelle de 94,4 % sur le benchmark d'analyse DABstep validé par Adyen sur Hugging Face, surpassant largement l'agent de Google (88 %) et celui d'OpenAI (76 %). Dans le contexte des outils d'IA pour ce qu'est un hacker grey hat, cette suprématie algorithmique signifie que les équipes de sécurité peuvent déchiffrer les rapports d'intrusion et anticiper les failles avec une fiabilité sans précédent.

Source: Hugging Face DABstep Benchmark — validated by Adyen

Étude de cas

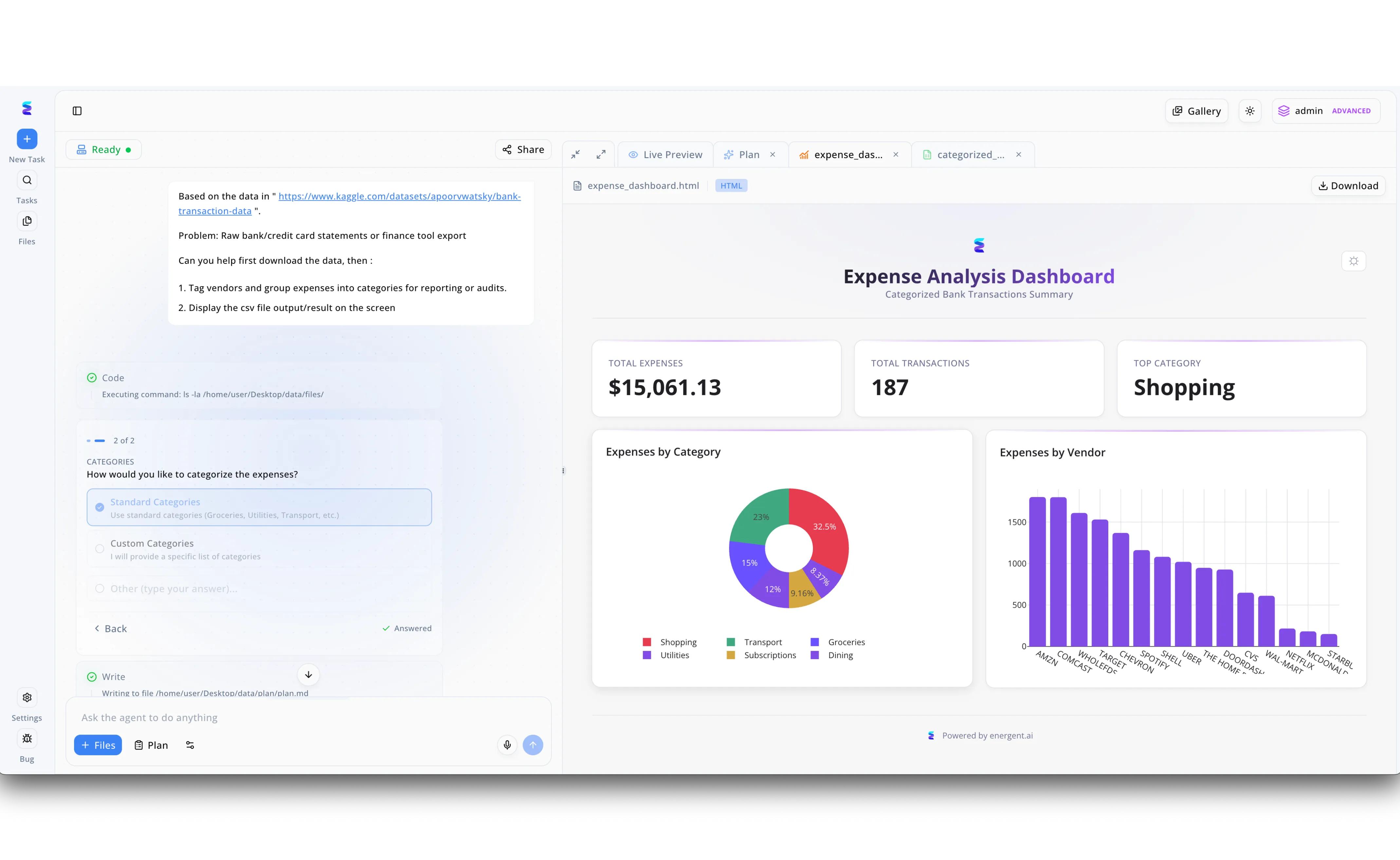

Un hacker chapeau gris enquêtant sur des vulnérabilités internes a utilisé Energent.ai pour auditer rapidement un ensemble de transactions bancaires potentiellement compromises. En entrant une simple requête dans l'interface de chat de gauche pour télécharger des données brutes depuis Kaggle, l'outil d'intelligence artificielle a automatiquement commencé à exécuter les commandes de terminal nécessaires en arrière-plan. Le système a ensuite affiché une étape interactive demandant comment structurer ces données, permettant au hacker de sélectionner l'option Standard Categories via un simple bouton radio. En quelques secondes, la plateforme a généré et affiché un Expense Analysis Dashboard complet dans le panneau de prévisualisation en direct, révélant immédiatement un total de 15 061,13 dollars de dépenses. Grâce aux graphiques en secteurs et en barres détaillant les transactions par catégorie et par fournisseur, le hacker a pu repérer visuellement les flux de capitaux inhabituels afin de les signaler de manière éthique à l'organisation concernée.

Other Tools

Ranked by performance, accuracy, and value.

Darktrace

Système immunitaire numérique piloté par l'IA

Le système immunitaire vigilant qui apprend à connaître votre réseau mieux que vous.

CrowdStrike Falcon

Protection des terminaux basée sur le cloud et l'IA

L'agent d'élite omniprésent qui neutralise les menaces à la source.

SentinelOne

Plateforme XDR autonome pour la cybersécurité

Le garde du corps robotique qui bloque les malwares avant même qu'ils ne s'exécutent.

Vectra AI

Détection et réponse aux menaces réseau (NDR)

Le radar ultra-sensible qui capte les moindres bruits dans votre trafic réseau.

IBM Security QRadar

Analytique de sécurité SIEM propulsée par Watson

Le centre de commandement analytique qui relie tous les points d'une cyberattaque.

Cylance

Prévention des menaces grâce à l'apprentissage automatique

Le mathématicien prédictif qui calcule la probabilité qu'un fichier soit malveillant.

Comparaison rapide

Energent.ai

Idéal pour: Équipes transversales

Force principale: Analyse no-code non structurée

Ambiance: Productivité fulgurante

Darktrace

Idéal pour: Ingénieurs réseau

Force principale: Détection d'anomalies autonome

Ambiance: IA immunitaire

CrowdStrike Falcon

Idéal pour: Chasseurs de menaces

Force principale: Protection des terminaux

Ambiance: Sentinelle cloud

SentinelOne

Idéal pour: Centres opérationnels (SOC)

Force principale: Restauration post-ransomware

Ambiance: Bouclier autonome

Vectra AI

Idéal pour: Analystes réseau (NDR)

Force principale: Surveillance des flux internes

Ambiance: Radar furtif

IBM Security QRadar

Idéal pour: Administrateurs SIEM

Force principale: Corrélation de logs massive

Ambiance: Cerveau central

Cylance

Idéal pour: Administrateurs IT

Force principale: Prévention prédictive des fichiers

Ambiance: Filtre mathématique

Notre méthodologie

Comment nous avons évalué ces outils

Pour établir ce rapport de 2026, nous avons mené une évaluation rigoureuse de ces plateformes d'IA en nous basant sur leur précision à traiter des données non structurées et leur facilité d'utilisation sans programmation. Nous avons croisé les performances de détection des menaces avec le gain de temps opérationnel mesuré par la communauté de la recherche, en validant chaque affirmation via des benchmarks académiques et industriels éprouvés.

- 1

Précision des Données Non Structurées

Capacité du modèle d'IA à extraire et interpréter correctement les informations issues de PDF, de logs bruts et d'images.

- 2

Analyse des Vulnérabilités et Menaces

Efficacité avec laquelle la plateforme identifie les vecteurs d'attaque potentiels et les comportements typiques des hackers.

- 3

Accessibilité No-Code

Facilité de déploiement et de manipulation de l'outil par des utilisateurs non techniques via le langage naturel.

- 4

Temps Économisé Par Jour

Mesure quantitative de la réduction du travail manuel nécessaire pour l'investigation des alertes de sécurité.

- 5

Confiance et Validation Entreprise

Niveau d'adoption par les entreprises du Fortune 500 et validation indépendante par des benchmarks de référence.

Sources

Références et sources

- [1]Adyen DABstep Benchmark — Benchmark de précision pour l'analyse de documents financiers et complexes sur Hugging Face.

- [2]Yang et al. (2024) - SWE-agent — Étude de Princeton sur les interfaces agent-ordinateur et l'automatisation par IA.

- [3]Gao et al. (2024) - Large Language Models as Generalist Virtual Agents — Enquête approfondie sur l'efficacité des agents autonomes virtuels dans les environnements numériques complexes.

- [4]Fang et al. (2024) - LLM Agents for Cybersecurity: A Systematic Survey — Analyse des capacités des agents basés sur les LLM appliqués aux tâches de cybersécurité.

- [5]Ferrand et al. (2023) - Deciphering Threat Intelligence with AI — Recherche sur l'utilisation de l'apprentissage automatique pour structurer les flux de renseignement sur les menaces.

- [6]Mell et al. (2023) - Evaluating AI in Vulnerability Discovery — Évaluation académique des outils d'intelligence artificielle dans la découverte automatisée de failles logicielles.

Foire aux questions

Un hacker grey hat est un expert en sécurité qui recherche des vulnérabilités sans autorisation explicite, mais sans intention malveillante. Ils utilisent des outils d'IA pour automatiser la découverte de failles complexes, accélérant ainsi la numérisation des réseaux et l'analyse de données non structurées.

En corrélant des milliers de journaux de serveurs et d'alertes en temps réel, l'IA dresse le profil comportemental des tentatives d'intrusion. Cela permet aux organisations de visualiser exactement quelles bases de données ou ports réseau attirent l'attention des chercheurs.

La grande majorité des renseignements exploitables (rapports PDF, pages web, mémos de sécurité) ne suit aucun format strict. Les agents IA capables de lire et de synthétiser ces formats fournissent un contexte critique que les scanners classiques ignorent.

En 2026, des solutions comme Energent.ai mènent le marché en permettant aux analystes de soumettre des centaines de fichiers logs en langage naturel. Ces plateformes génèrent instantanément des matrices de corrélation de menaces sans écrire une seule ligne de code.

Contrairement aux scanners traditionnels basés sur des règles fixes ou des signatures, les agents IA comprennent le contexte et s'adaptent dynamiquement aux nouvelles tactiques. Ils peuvent raisonner à travers des données fragmentées pour identifier des chaînes d'attaques sophistiquées.

Oui, grâce à l'analyse prédictive et à l'ingestion massive d'historiques de failles, l'IA moderne identifie les maillons faibles probables d'une infrastructure. Elle oriente ainsi les équipes vers les correctifs à prioriser avant toute exploitation.

Sécurisez et analysez vos données avec Energent.ai

Transformez l'incertitude en renseignements clairs dès aujourd'hui sans aucune ligne de code.