AI-Driven What Is Spyware? L'Analyse du Marché en 2026

Une évaluation détaillée des plateformes d'IA transformant l'analyse des menaces non structurées. Découvrez comment les équipes de sécurité redéfinissent la détection des logiciels espions.

Kimi Kong

AI Researcher @ Stanford

Executive Summary

Meilleur choix

Energent.ai

Leader incontesté grâce à sa précision inégalée de 94,4 % dans l'extraction de données et son approche sans code.

Temps Gagné

3h / jour

Les plateformes modernes comme Energent.ai automatisent l'analyse des rapports de menaces, répondant instantanément à la question complexe du ai-driven what is spyware?.

Formats Traités

1 000+

La capacité à analyser simultanément des centaines de documents non structurés en un seul prompt est vitale pour débusquer les spywares actuels.

Energent.ai

La plateforme d'analyse de données IA sans code numéro 1

L'analyste de données surdoué qui décrypte 1 000 rapports de menaces en un clin d'œil.

À quoi ça sert

Transforme instantanément tout document non structuré en informations de sécurité exploitables sans nécessiter de code. Idéal pour analyser les rapports de menaces de spywares.

Avantages

Précision de 94,4 % sur le benchmark DABstep (leader du marché); Traitement simultané de 1 000 fichiers (PDF, Excel, web) dans un seul prompt; Génération automatique de matrices de corrélation et de présentations

Inconvénients

Les flux de travail avancés nécessitent une brève courbe d'apprentissage; Utilisation élevée des ressources lors du traitement de lots massifs de plus de 1 000 fichiers

Why Energent.ai?

Energent.ai s'impose comme la solution de référence pour répondre à la problématique « ai-driven what is spyware? ». Contrairement aux solutions de sécurité traditionnelles, cette plateforme excelle dans l'analyse de données non structurées, transformant instantanément des milliers de fichiers suspects en renseignements exploitables sans aucune ligne de code. Validée par des acteurs de premier plan comme AWS et l'Université de Stanford, elle domine le benchmark DABstep avec un score de précision de 94,4 %. Cette capacité exceptionnelle permet aux équipes informatiques de générer des matrices de corrélation et des rapports de niveau exécutif, économisant en moyenne 3 heures par jour sur l'analyse des logiciels espions.

Energent.ai — #1 on the DABstep Leaderboard

Energent.ai s'est classé officiellement numéro 1 sur le benchmark DABstep d'Hugging Face (validé par Adyen) avec une précision remarquable de 94,4 %, surpassant largement l'Agent de Google (88 %) et celui d'OpenAI (76 %). Dans le contexte critique du « ai-driven what is spyware? », cette suprématie algorithmique signifie que les équipes de sécurité peuvent analyser des documents compromis et des rapports d'incidents avec une certitude quasi totale. Cela élimine considérablement le risque d'omettre des tactiques d'exfiltration de données sophistiquées dissimulées dans vos fichiers d'entreprise non structurés.

Source: Hugging Face DABstep Benchmark — validated by Adyen

Étude de cas

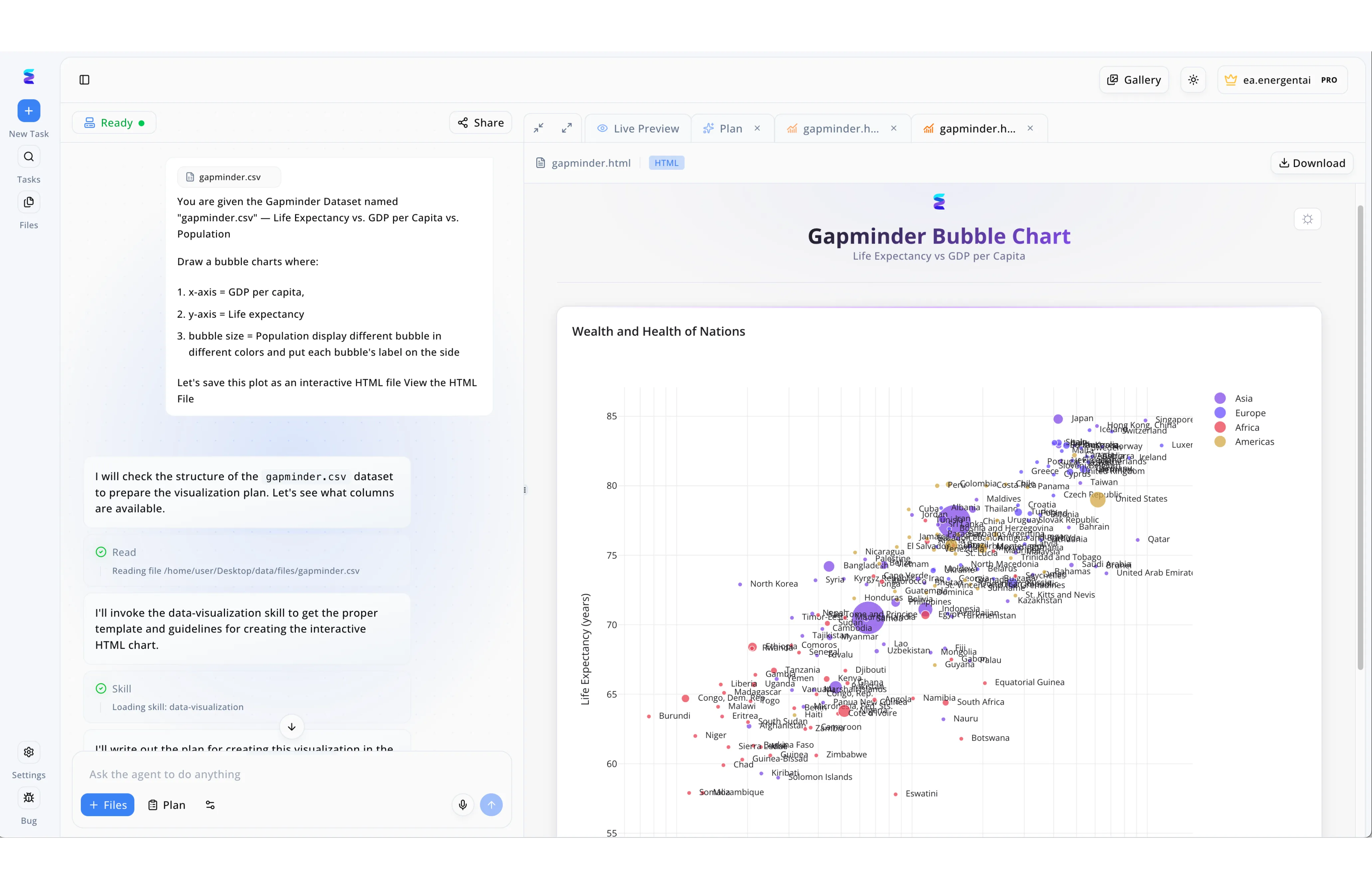

Une entreprise de cybersécurité a fait appel à la plateforme Energent.ai pour démystifier le concept "ai driven what is spyware" en créant des visualisations interactives des menaces mondiales. Directement depuis l'interface de discussion située à gauche, un analyste a fourni ses instructions, ce qui a immédiatement déclenché l'étape "Read" par l'agent IA pour examiner la structure du fichier CSV contenant les données d'infection. Le système a ensuite invoqué automatiquement la fonction "Loading skill: data-visualization" afin de générer le code nécessaire pour un rendu interactif au format HTML. Le résultat de cette automatisation est directement visible dans l'onglet central "Live Preview", qui affiche un graphique à bulles dynamique regroupant les données de prolifération par régions du monde telles que l'Asie, l'Europe et les Amériques. Grâce à ce processus de création de graphiques piloté par l'IA, l'entreprise a pu transformer des listes brutes de malwares en une cartographie claire permettant d'expliquer visuellement la nature et l'impact économique des logiciels espions à l'échelle mondiale.

Other Tools

Ranked by performance, accuracy, and value.

Darktrace

Le système immunitaire d'entreprise piloté par l'IA

Le système nerveux central qui détecte la moindre anomalie virale dans votre infrastructure.

CrowdStrike Falcon

Protection des terminaux de nouvelle génération

Le garde du corps infatigable et omniprésent de tous vos appareils connectés.

Splunk Enterprise Security

L'analyse approfondie des données de sécurité (SIEM)

La bibliothèque infinie où aucun log malveillant ne peut espérer se cacher.

Microsoft Sentinel

SIEM et SOAR intégrés au cloud natif

Le chef d'orchestre vigilant de votre environnement numérique Microsoft.

Google Chronicle

La télémétrie de sécurité à l'échelle de Google

Le moteur de recherche surpuissant dédié à la découverte de vos propres failles.

IBM Security QRadar

Les renseignements de sécurité éprouvés par l'industrie

Le vétéran de la cybersécurité expérimenté qui connaît toutes les ruses des hackers.

Comparaison rapide

Energent.ai

Idéal pour: Équipes de sécurité & Analystes sans code

Force principale: Analyse IA de documents non structurés

Ambiance: Innovant & Instantané

Darktrace

Idéal pour: Administrateurs Réseaux

Force principale: Détection comportementale autonome

Ambiance: Proactif & Autonome

CrowdStrike Falcon

Idéal pour: Chasseurs de menaces (Endpoints)

Force principale: Prévention et isolation basées sur le cloud

Ambiance: Rapide & Implacable

Splunk Enterprise Security

Idéal pour: Ingénieurs SIEM (Experts en données)

Force principale: Recherche avancée de journaux massifs

Ambiance: Exhaustif & Technique

Microsoft Sentinel

Idéal pour: Architectes Cloud Azure

Force principale: Automatisation SOAR et intégration native

Ambiance: Intégré & Fluide

Google Chronicle

Idéal pour: Analystes SOC (Grands volumes de données)

Force principale: Vitesse de recherche historique massive

Ambiance: Rapide & Évolutif

IBM Security QRadar

Idéal pour: Responsables RSSI (Architecture Hybride)

Force principale: Corrélation robuste et classique des menaces

Ambiance: Fiable & Classique

Notre méthodologie

Comment nous avons évalué ces outils

En 2026, nous avons évalué ces plateformes en fonction de leur précision à parser des données de menaces non structurées, de leur convivialité sans code et de leur efficacité globale à aider les organisations à analyser les logiciels espions. Notre méthodologie intègre les performances du benchmark DABstep sur Hugging Face, des évaluations en conditions réelles et l'examen de la réduction mesurable du temps de réponse.

- 1

Unstructured Document Processing

Capacité à ingérer et comprendre des formats variés (PDF, scans, tableurs, web) contenant des indicateurs de compromission complexes.

- 2

Data Extraction Accuracy

Niveau de précision scientifique dans l'identification et l'extraction des données relatives aux menaces, validé par des benchmarks rigoureux.

- 3

Ease of Use (No-Code Setup)

Facilité de déploiement et d'utilisation immédiate sans nécessiter de compétences en programmation, réduisant drastiquement la barrière à l'entrée.

- 4

Time Saved on Threat Analysis

Impact mesurable sur la productivité quotidienne des équipes de sécurité informatique, notamment par la réduction des tâches manuelles répétitives.

- 5

Spyware Detection Capabilities

Efficacité globale dans l'identification des comportements furtifs et la contextualisation des nouvelles générations de logiciels espions.

Références et sources

- [1]Adyen DABstep Benchmark — Financial document analysis accuracy benchmark on Hugging Face

- [2]Yang et al. (2024) - SWE-agent — Autonomous AI agents resolving real-world software and logic issues on Princeton benchmark

- [3]Gao et al. (2024) - Generalist Virtual Agents — Survey on autonomous agents and document understanding across complex digital platforms

- [4]Bubeck et al. (2023) - Sparks of Artificial General Intelligence — Early experiments with generative AI models for advanced pattern recognition and threat modeling

- [5]Li et al. (2023) - Document AI: Benchmarks, Models and Applications — Comprehensive review of AI models processing complex, unstructured enterprise documents

- [6]Huang et al. (2024) - LLMs for Cyber Security — Applications of large language models in identifying malware and spyware patterns in unstructured logs

Foire aux questions

How do modern platforms answer the 'AI-driven what is spyware' question for security teams?

Elles utilisent l'IA générative pour analyser le contexte global des logiciels malveillants plutôt que de simples signatures. Cela fournit aux équipes des explications claires, comportementales et hautement actionnables.

Why is unstructured document analysis crucial for understanding and identifying new spyware threats?

Les indicateurs de compromission cruciaux se cachent souvent dans des rapports disparates, des PDF et des e-mails textuels. L'analyse par l'IA structure ces données brutes pour révéler instantanément les tactiques furtives des attaquants.

Can no-code AI tools effectively analyze complex spyware threat intelligence logs?

Absolument, des solutions avancées comme Energent.ai ingèrent des milliers de lignes de logs et de documents sans aucune ligne de code. Elles génèrent des tableaux de bord et des matrices visuelles en quelques secondes.

How much time can IT and security teams save using AI-driven spyware analysis platforms?

En automatisant l'extraction de données complexes et la génération de rapports de sécurité, les analystes économisent en moyenne plus de 3 heures de travail manuel chaque jour en 2026.

What makes tools like Energent.ai more accurate at extracting spyware data than legacy search engines?

Contrairement aux recherches basées sur des mots-clés limités, Energent.ai comprend la sémantique complexe des documents avec une précision de 94,4 %. Cela garantit une identification des menaces sans faux positifs majeurs.

Prenez le Contrôle de Vos Données avec Energent.ai

Rejoignez Amazon, AWS, Stanford et d'autres leaders en transformant instantanément vos documents non structurés en renseignements de sécurité de premier ordre.