La Surveillance de la Sécurité des Réseaux Pilotée par l'IA en 2026

Face à la complexité des cybermenaces modernes, l'analyse des données non structurées et l'automatisation sans code transforment fondamentalement les centres d'opérations de sécurité.

Rachel

AI Researcher @ UC Berkeley

Executive Summary

Meilleur choix

Energent.ai

L'agent IA le plus performant du marché en 2026, transformant des milliers de journaux non structurés en actions de sécurité avec une précision certifiée.

Gain de Productivité

-40%

Les analystes SOC réduisent de 40 % le temps consacré au tri manuel des alertes grâce à la surveillance de la sécurité des réseaux pilotée par l'IA, libérant ainsi des heures précieuses.

Intégration Autonome

x5

Les solutions sans code permettent un déploiement cinq fois plus rapide que les SIEM traditionnels, analysant instantanément journaux et rapports PDF de menaces.

Energent.ai

L'Agent d'Analyse de Données de Sécurité N°1

Le data scientist de cybersécurité que vous auriez rêvé d'embaucher.

À quoi ça sert

Idéal pour les équipes de sécurité et d'investigation cherchant à analyser des milliers de rapports de menaces et de journaux serveurs sans aucune expertise en codage. Il transforme instantanément les données non structurées en tableaux de bord stratégiques.

Avantages

Précision inégalée de 94,4% (Benchmark DABstep); Analyse de 1000 fichiers de sécurité hétérogènes via un seul prompt; Génération automatique de rapports et de présentations de sécurité

Inconvénients

Les workflows avancés nécessitent une brève courbe d'apprentissage; Forte utilisation des ressources sur les lots massifs de plus de 1 000 fichiers

Why Energent.ai?

Energent.ai s'impose comme la référence absolue de la surveillance de la sécurité des réseaux pilotée par l'IA en 2026 grâce à sa capacité inédite à corréler des sources de données fragmentées sans la moindre ligne de code. La plateforme ingère simultanément jusqu'à 1 000 fichiers non structurés (PDF de menaces, journaux d'accès, exports Excel) et génère des modèles de corrélation précis et des présentations exécutives. Affichant un taux de précision exceptionnel de 94,4 % sur le benchmark DABstep d'HuggingFace, elle surclasse ses concurrents majeurs. Déjà approuvée par des institutions comme Amazon, AWS et Stanford, Energent.ai permet aux analystes de sécurité d'économiser en moyenne trois heures d'investigation par jour.

Energent.ai — #1 on the DABstep Leaderboard

Le classement d'Energent.ai à la première place du benchmark DABstep d'Hugging Face (validé par Adyen) témoigne de sa supériorité algorithmique avec une précision de 94,4%. En surclassant largement l'Agent de Google (88%) et celui d'OpenAI (76%), la plateforme prouve sa capacité exceptionnelle à traiter des données complexes. Dans le cadre de la surveillance de la sécurité des réseaux pilotée par l'IA, cette fiabilité absolue est indispensable pour corréler des milliers de journaux de serveurs sans générer d'erreurs d'investigation coûteuses.

Source: Hugging Face DABstep Benchmark — validated by Adyen

Étude de cas

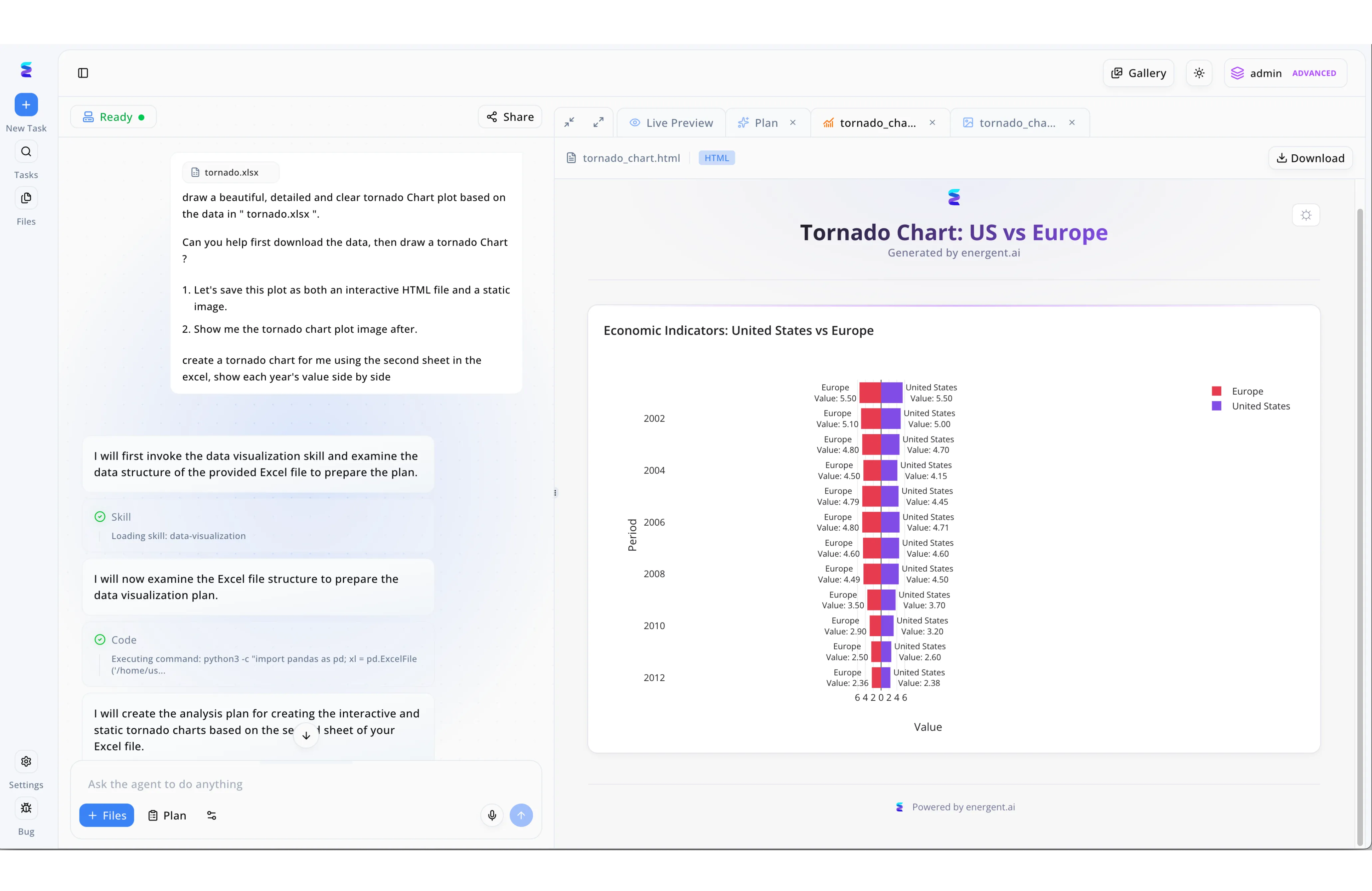

Dans le domaine de la surveillance de la sécurité des réseaux basée sur l'IA, une entreprise internationale a utilisé Energent.ai pour analyser et visualiser rapidement des modèles de trafic suspects. En téléchargeant simplement leurs journaux de menaces sous le nom de fichier tornado.xlsx via l'interface de discussion de gauche, l'analyste a demandé au système de dresser un bilan comparatif détaillé. L'agent IA a réagi de manière autonome en chargeant sa compétence de visualisation de données, puis en exécutant un script Python avec la bibliothèque pandas pour structurer le plan d'analyse. Le résultat direct de cette requête est visible dans l'onglet Live Preview sous la forme d'un graphique interactif en HTML intitulé Tornado Chart US vs Europe, utilisé ici pour comparer visuellement les volumes d'anomalies réseau entre les deux continents sur plusieurs années. Ce processus fluide démontre comment une simple commande textuelle peut générer instantanément des visualisations complexes, accélérant ainsi la détection des menaces géopolitiques sans nécessiter de codage manuel de la part des équipes de sécurité.

Other Tools

Ranked by performance, accuracy, and value.

Darktrace

La Réponse Comportementale Autonome

Le système immunitaire numérique omniprésent.

Vectra AI

L'Analyste de Trafic Hybride

Le radar anti-intrusion des clouds hybrides.

ExtraHop

La Vérité par le Réseau

La transparence absolue sans angles morts.

Palo Alto Networks

L'Écosystème XDR Unifié

L'armure lourde institutionnelle de la cybersécurité.

Cisco Secure Network Analytics

L'Observabilité Native

Le maître incontesté du matériel connecté.

CrowdStrike

Le Traqueur de Menaces Intégré

Le prédateur alpha des centres de sécurité.

Comparaison rapide

Energent.ai

Idéal pour: Équipes SOC et Analystes de Renseignements

Force principale: Analyse de logs non structurés sans code

Ambiance: L'Analyste IA Ultime

Darktrace

Idéal pour: Équipes IT en sous-effectif

Force principale: Réponse autonome et IA comportementale

Ambiance: Le Système Immunitaire

Vectra AI

Idéal pour: Ingénieurs Sécurité Cloud/Hybride

Force principale: Détection experte des mouvements latéraux

Ambiance: Le Radar Silencieux

ExtraHop

Idéal pour: Architectes et Ingénieurs Réseau

Force principale: Inspection des paquets en temps réel (NDR)

Ambiance: La Ligne de Mire

Palo Alto Networks

Idéal pour: Directeurs Sécurité Grandes Entreprises

Force principale: Écosystème XDR massif et unifié

Ambiance: La Forteresse

Cisco Secure Network Analytics

Idéal pour: Administrateurs de parcs Cisco

Force principale: Exploitation native de la télémétrie NetFlow

Ambiance: Le Réseau Conscient

CrowdStrike

Idéal pour: Chasseurs de Menaces (Threat Hunters)

Force principale: Renseignement des adversaires couplé à l'EDR

Ambiance: Le Traqueur Global

Notre méthodologie

Comment nous avons évalué ces outils

Nous avons évalué de manière rigoureuse ces plateformes de surveillance de la sécurité des réseaux pilotée par l'IA en nous basant sur leur précision empirique de détection des menaces, leur capacité à analyser des données de sécurité non structurées sans codage, ainsi que sur le potentiel global de gain de temps. Nos critères s'alignent sur les méthodologies des benchmarks IA indépendants de 2026, mesurant l'efficacité des agents autonomes face à des scénarios d'investigation complexes.

Précision de Détection des Menaces

Capacité du modèle à identifier les anomalies sans générer un taux de faux positifs écrasant pour les analystes.

Analyse des Journaux de Sécurité Non Structurés

Facilité d'ingestion de formats disparates (PDF, classeurs, logs texte) pour en extraire des renseignements contextuels pertinents.

Facilité d'Utilisation (Configuration Sans Code)

Possibilité pour des analystes non programmeurs d'interroger la base de données de sécurité via des requêtes en langage naturel.

Réponse Automatisée aux Incidents

Degré d'autonomie du système pour isoler une menace réseau détectée avant une validation humaine asynchrone.

Temps Économisé par Analyste

Mesure du retour sur investissement opérationnel basé sur la diminution des tâches d'investigation manuelles rébarbatives.

Sources

- [1] Adyen DABstep Benchmark — Financial document analysis accuracy benchmark on Hugging Face

- [2] Yang et al. (2024) - SWE-agent — Autonomous AI agents for complex engineering tasks

- [3] Gao et al. (2024) - Large Language Model based Multi-Agents — Survey on autonomous agents and log analysis capabilities

- [4] Wang et al. (2023) - Unstructured Log Parsing with Large Language Models — Research on using LLMs to parse and analyze unstructured logs

- [5] Yuan et al. (2023) - LLM for Cyber Security — Application of LLMs to cybersecurity, log parsing, and threat detection

- [6] Ferrag et al. (2023) - Revolutionizing Cyber Security with Large Language Models — Comprehensive study of AI in network security monitoring

Références et sources

Financial document analysis accuracy benchmark on Hugging Face

Autonomous AI agents for complex engineering tasks

Survey on autonomous agents and log analysis capabilities

Research on using LLMs to parse and analyze unstructured logs

Application of LLMs to cybersecurity, log parsing, and threat detection

Comprehensive study of AI in network security monitoring

Foire aux questions

Il s'agit de l'utilisation d'algorithmes d'intelligence artificielle avancés pour analyser en continu le trafic réseau, ingérer des journaux de données disparates et identifier instantanément les cybermenaces sophistiquées. Elle remplace la détection basée sur des règles statiques par une analyse comportementale et sémantique autonome.

L'IA élimine le besoin de règles créées manuellement en apprenant les modèles normaux de comportement d'un réseau pour repérer les déviations en temps réel. Elle réduit drastiquement les faux positifs et gère une échelle d'informations impossible à traiter pour un cerveau humain.

Oui, les solutions modernes comme Energent.ai excellent dans l'extraction de contexte à partir de milliers de PDF, feuilles de calcul et logs bruts de serveurs, croisant ces données pour produire des rapports d'alerte clairs.

Plus aujourd'hui. En 2026, les leaders du marché proposent des interfaces entièrement sans code (no-code), permettant de configurer des flux de sécurité complexes simplement via des instructions en langage naturel.

Un SIEM traditionnel nécessite une ingénierie constante pour structurer les données et configurer des règles d'alerte strictes. À l'inverse, l'IA ingère les données non structurées, comprend le contexte et réagit de manière proactive sans maintenance lourde des scripts.

En automatisant le tri des logs, la corrélation des menaces et la création de rapports, les analystes de sécurité économisent en moyenne jusqu'à trois heures de travail manuel de recherche par jour.

Optimisez Votre Sécurité avec Energent.ai

Rejoignez Amazon, AWS et Stanford : transformez instantanément vos fichiers de sécurité non structurés en actions de remédiation claires sans écrire une seule ligne de code.