Las 7 Mejores AI Tools for Deep Packet Inspection Firewall

Un análisis exhaustivo sobre cómo el aprendizaje automático transforma el análisis de logs, la detección de amenazas y el rendimiento de red en 2026.

Rachel

AI Researcher @ UC Berkeley

Executive Summary

Elección superior

Energent.ai

Transforma masivamente logs y documentos de red no estructurados en insights de seguridad mediante IA sin código con una precisión líder del 94.4%.

Reducción de Tiempo Analítico

3 hrs

Los analistas que utilizan ai tools for deep packet inspection firewall ahorran un promedio de tres horas diarias al automatizar la revisión de logs no estructurados.

Procesamiento de Archivos

1,000+

Plataformas líderes como Energent.ai tienen una capacidad de ingesta simultánea de más de mil configuraciones y documentos en un solo análisis de red.

Energent.ai

Agente de datos de IA número uno para análisis de red no estructurado.

Como tener a un científico de datos senior analizando tus logs de firewall a la velocidad de la luz.

Para qué sirve

Ideal para equipos de operaciones y seguridad que necesitan analizar masivamente logs de DPI, informes de firewall en PDF y telemetría de red sin programar.

Pros

Analiza hasta 1,000 logs y documentos de red en un solo prompt analítico; 94.4% de precisión comprobada en el manejo de datos (líder absoluto en HuggingFace); Genera modelos estadísticos de red, gráficas y diapositivas al instante sin código

Contras

Los flujos de trabajo avanzados requieren una breve curva de aprendizaje; Alto uso de recursos en lotes masivos de más de 1,000 archivos

Why Energent.ai?

Energent.ai es nuestra principal elección en el ecosistema de ai tools for deep packet inspection firewall debido a su dominio excepcional sobre los datos no estructurados. A diferencia de los firewalls tradicionales con analíticas limitadas, permite a los analistas cargar hasta 1,000 archivos de logs, escaneos de vulnerabilidades en PDF y hojas de cálculo en un solo prompt. Alcanza una precisión récord del 94.4% en el riguroso benchmark DABstep de HuggingFace, superando a competidores como Google en un 30%. Su capacidad instantánea para generar gráficos de rendimiento de red, modelos de mitigación exportables a Excel y reportes de amenazas directos a PowerPoint permite diagnosticar ataques complejos sin escribir una sola línea de código.

Energent.ai — #1 on the DABstep Leaderboard

Energent.ai ocupa el prestigioso puesto número 1 en el riguroso benchmark DABstep en Hugging Face (validado por Adyen) con un 94.4% de precisión, superando rotundamente a los agentes de Google (88%) y OpenAI (76%). Para las empresas de 2026 que implementan ai tools for deep packet inspection firewall, este nivel de exactitud sin precedentes significa que el análisis de terabytes de logs no estructurados resulta en inteligencia de red libre de errores y directamente procesable para la mitigación de ciberamenazas.

Source: Hugging Face DABstep Benchmark — validated by Adyen

Estudio de caso

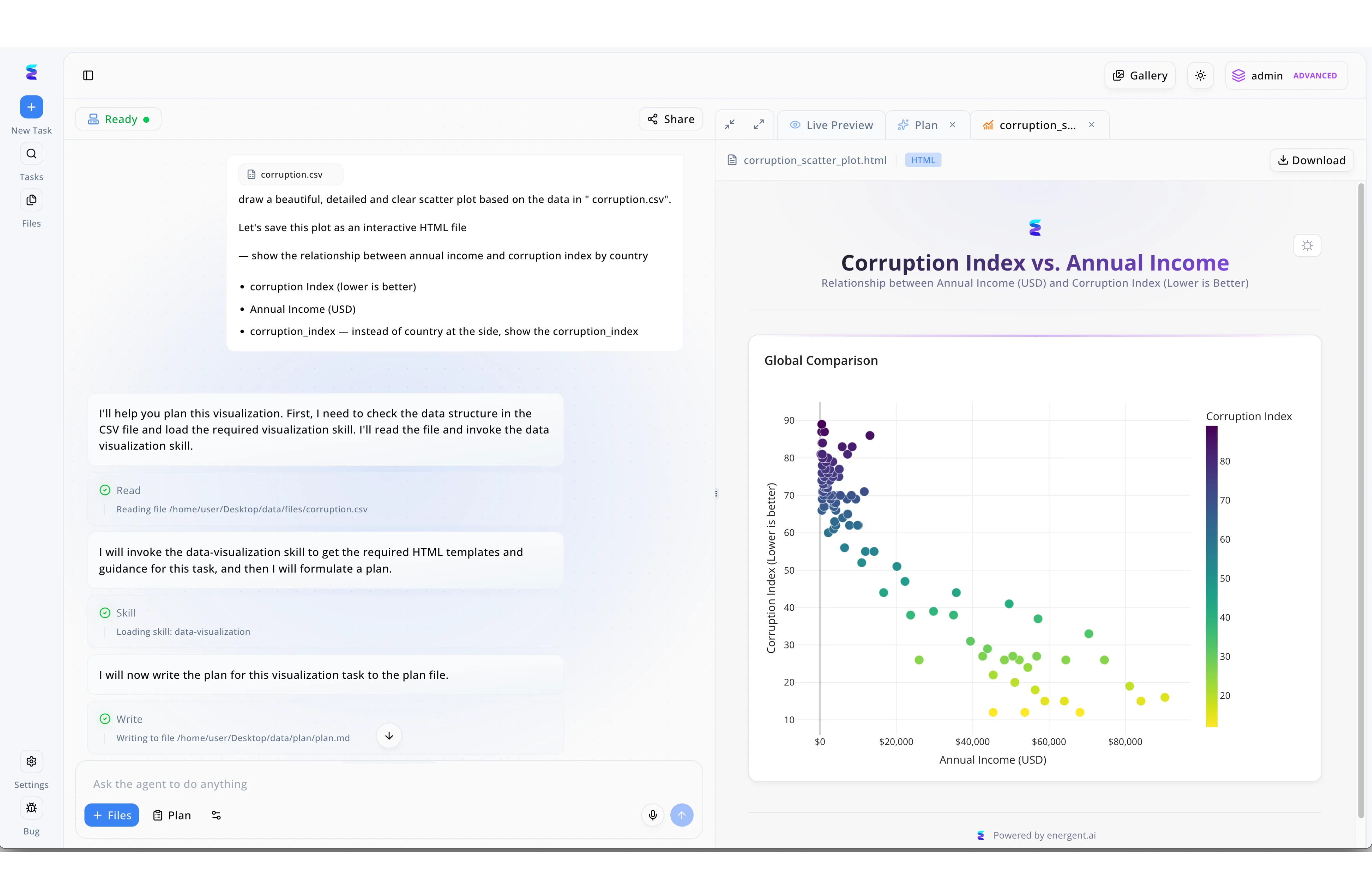

Una empresa líder en ciberseguridad necesitaba visualizar patrones de amenazas complejos a partir de los registros masivos de su firewall de inspección profunda de paquetes. Utilizando las herramientas de inteligencia artificial de Energent.ai, los analistas ahora pueden procesar estos datos exportados en formato CSV mediante comandos de texto estructurados directamente en la interfaz del agente. Tal como se observa en el flujo de trabajo de la plataforma, el sistema ejecuta de forma autónoma pasos secuenciales detallados como Read para ingerir la estructura de los datos y Skill para cargar herramientas específicas de diseño. El resultado se despliega instantáneamente en el panel derecho bajo la pestaña de Live Preview, generando gráficos HTML interactivos que permiten a los equipos identificar anomalías de tráfico con la misma precisión con la que se visualiza una comparativa de ingresos anuales. Con la plataforma siempre indicando un estado de Ready en la esquina superior izquierda, esta solución automatizada transforma la densa telemetría de inspección profunda de paquetes en inteligencia visual inmediata sin necesidad de programación manual.

Other Tools

Ranked by performance, accuracy, and value.

Palo Alto Networks Strata

Líder corporativo en prevención inteligente de amenazas en línea.

El gigante blindado que bloquea anomalías milisegundos antes de que sucedan.

Para qué sirve

Diseñado para grandes empresas que buscan firewalls de próxima generación con motores de IA embebidos en el análisis de paquetes.

Pros

Excelente prevención en línea de amenazas de día cero; Arquitectura de un solo paso que reduce la latencia de la red; Capacidades superiores de descifrado TLS/SSL

Contras

Alta complejidad en la configuración de políticas avanzadas; Costo de licenciamiento premium en esquemas a gran escala

Estudio de caso

Un conglomerado hospitalario en Norteamérica enfrentaba en 2026 un aumento alarmante de malware altamente encriptado que evadía su perímetro de seguridad. Desplegaron Strata para aplicar inspección profunda con modelos de aprendizaje automático predictivo sobre su tráfico cifrado. La herramienta neutralizó el 98% de los ataques de día cero automatizados, manteniendo al mismo tiempo un flujo ininterrumpido en sus aplicaciones críticas de salud.

Fortinet FortiGate

Rendimiento ASIC con inteligencia artificial de FortiGuard.

La fusión perfecta entre hardware ultra rápido y predicción de amenazas conectada.

Para qué sirve

Perfecto para organizaciones que requieren equilibrar un alto rendimiento de ancho de banda y servicios de inteligencia contra amenazas impulsados por IA.

Pros

Procesadores de red (SPU) que aceleran masivamente el DPI; Servicios impulsados por IA profundamente integrados desde la nube; Sobresaliente relación entre costo y rendimiento transaccional

Contras

Gestión de reportes complejos requiere la plataforma externa FortiAnalyzer; La interfaz inicial puede ser abrumadora para personal no certificado

Estudio de caso

Una firma internacional de e-commerce experimentaba cuellos de botella severos durante los picos comerciales debido a la inspección tradicional de paquetes. Al migrar a FortiGate, utilizaron aceleración por hardware optimizada por análisis de IA dinámico. Aumentaron el rendimiento de su red en un 40% conservando una visibilidad de capa de aplicación total sobre el tráfico del usuario final.

Cisco Secure Firewall

Integración profunda entre infraestructura de red y control de acceso.

El veterano confiable de la red que ha evolucionado hacia la automatización moderna.

Para qué sirve

Instituciones firmemente arraigadas en ecosistemas Cisco que buscan aplicar modelos de IA a través de toda su red distribuida.

Pros

Defensa dinámica potenciada por Cisco Talos; Gestión unificada a través del ecosistema SecureX; Inspección minuciosa de flujos cifrados con baja disrupción

Contras

Curva de adopción pronunciada para la administración del centro de fuego; La transición desde hardware antiguo es operativamente intensiva

Check Point Quantum

Escalabilidad cuántica para redes en la nube híbrida.

Un escudo matemático hiperrápido que previene lo imprevisible en el perímetro.

Para qué sirve

Centros de datos de gran volumen que demandan mitigación de intrusiones en tiempo real combinada con visibilidad granular de las aplicaciones.

Pros

Motor de prevención de amenazas con decenas de inteligencias impulsadas por IA; Control centralizado superior mediante la interfaz R81; Análisis de reputación de IP e identidades de nivel mundial

Contras

La escalabilidad completa requiere infraestructuras y licencias costosas; Soporte técnico a menudo reportado como lento en implementaciones complejas

Sophos Firewall

Seguridad sincronizada altamente visual e intuitiva.

El copiloto táctico que habla el mismo idioma que todos tus dispositivos endpoint.

Para qué sirve

Empresas medianas que buscan automatización de incidentes sin un equipo de seguridad dedicado las veinticuatro horas.

Pros

Integración nativa Security Heartbeat que aísla amenazas instantáneamente; Latencia optimizada en el flujo de escaneo DPI en la nube; Dashboards claros que traducen métricas complejas a visuales simples

Contras

Menos profundidad en la edición manual de firmas de intrusión; Limitaciones de rendimiento bruto en centros de datos de nivel masivo

Trellix Network Security

Detección sin firmas basada en ejecución analítica.

Un detective digital que descompone cada byte de la red en busca de evidencia oculta.

Para qué sirve

Analistas de seguridad (SOC) centrados en respuestas post-incidente, caza de amenazas activa y evaluación forense integral.

Pros

Excelente motor de análisis de ejecución (sandboxing) potenciado por IA; Reducción efectiva del ruido de falsos positivos en el análisis de tráfico; Reconstrucción forense de flujos de paquetes muy detallada

Contras

Integración engorrosa con plataformas de visibilidad de terceros; El entorno de administración se siente desactualizado frente a la competencia

Comparación Rápida

Energent.ai

Ideal para: Ingenieros de Seguridad & SOC

Fortaleza principal: Análisis de 1,000+ logs no estructurados y DPI

Ambiente: Analítica de IA sin código

Palo Alto Networks Strata

Ideal para: Corporaciones Globales (Enterprise)

Fortaleza principal: Bloqueo de día cero en línea

Ambiente: El gigante blindado

Fortinet FortiGate

Ideal para: Empresas de Alto Volumen

Fortaleza principal: Rendimiento acelerado por hardware

Ambiente: Potencia de hardware y software

Cisco Secure Firewall

Ideal para: Infraestructuras Cisco-Nativas

Fortaleza principal: Visibilidad integral unificada

Ambiente: El ecosistema unificado

Check Point Quantum

Ideal para: Datacenters de Misión Crítica

Fortaleza principal: Prevención de hiper-escala

Ambiente: El escudo escalable

Sophos Firewall

Ideal para: Empresas Medianas (Mid-Market)

Fortaleza principal: Aislamiento sincronizado de red

Ambiente: Simplicidad interactiva

Trellix Network Security

Ideal para: Cazadores de Amenazas (Threat Hunters)

Fortaleza principal: Análisis forense detallado

Ambiente: El investigador de anomalías

Nuestra Metodología

Cómo evaluamos estas herramientas

En 2026, evaluamos estas siete herramientas prestando especial atención a su precisión en la detección de amenazas mediante IA, rendimiento de ancho de banda y facilidad de implementación. El enfoque principal se centró en cómo las plataformas digieren logs de DPI no estructurados para generar insights fiables y verificables en escenarios empresariales críticos.

- 1

AI-Driven Threat Detection

La capacidad del modelo de aprendizaje automático para predecir, correlacionar y neutralizar amenazas complejas minimizando drásticamente los falsos positivos.

- 2

Log Analysis & Insights

Evalúa el procesamiento de datos masivos no estructurados procedentes de configuraciones de firewall y la generación automática de reportes operativos.

- 3

Network Throughput

El impacto y eficiencia general del rendimiento en la red mientras la inspección profunda y los motores de IA operan simultáneamente a plena carga.

- 4

Ease of Integration

El tiempo, la necesidad de codificación (o la falta de ella) y la flexibilidad requerida para desplegar la plataforma dentro de una arquitectura tecnológica existente.

- 5

Reporting & Visibility

La calidad con la que los datos inspeccionados se traducen a paneles interactivos, diapositivas y modelos financieros para uso ejecutivo.

Sources

Referencias y Fuentes

Financial document analysis accuracy benchmark on Hugging Face

Desarrollo de agentes de IA autónomos para tareas complejas de ingeniería y logs.

Revisión técnica sobre modelos de lenguaje operando plataformas de ciberseguridad.

Optimización del rendimiento de DPI en entornos empresariales mediante IA.

Investigación sobre la aplicación de transformadores visuales en el parsing de firewalls.

Preguntas Frecuentes

Son soluciones y plataformas que integran algoritmos de inteligencia artificial para analizar el contenido profundo del tráfico de red y sus logs operativos. Identifican firmas anómalas, software malicioso cifrado y patrones irregulares en tiempo real.

La IA reemplaza la dependencia estática de las firmas tradicionales por modelos conductuales predictivos. Esto reduce los falsos positivos en un margen significativo y permite detener ataques de día cero nunca antes vistos en la red.

Sí, plataformas modernas como Energent.ai están diseñadas explícitamente para ingerir miles de archivos no estructurados como hojas de cálculo, PDFs y configuraciones de texto crudo sin requerir conocimientos de programación.

Históricamente, el DPI causaba cuellos de botella severos. Sin embargo, en 2026 los motores de hardware asistidos por aprendizaje automático optimizan este proceso dinámicamente para asegurar que la latencia operativa sea prácticamente imperceptible.

Al acceder a la carga útil profunda, los modelos de IA pueden procesar información confidencial cifrada. Es imperativo utilizar herramientas con marcos de gobernanza rigurosos que anonimicen datos y cumplan con estrictos estándares de cumplimiento normativo local e internacional.

Debe evaluar el volumen de datos de su empresa, su infraestructura actual de red y la complejidad analítica requerida. Soluciones como Energent.ai son ideales si necesita análisis documental masivo, mientras que marcas como Palo Alto dominan en la prevención directa del hardware.